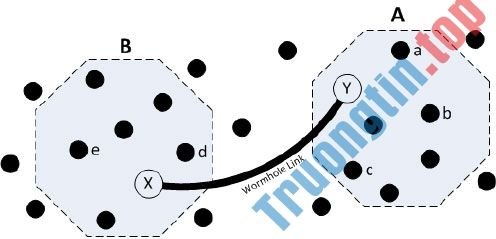

Cuộc tiến công Wormhole là một kiểu tiến công lớp mạng được thực hiện bằng phương pháp dùng nhiều node độc hại. Các node được sử dụng để thực hành cuộc tiến công này xuất chúng hơn so với các node bình thường và có khả năng thiết lập các kênh liên lạc tốt hơn trên phạm vi dài.

Ý tưởng đằng sau cuộc tấn công này là chuyển tiếp dữ liệu từ một node bị đột nhập đến một node độc hại khác ở đầu kia của mạng thông qua một tunnel. Do đó, các node khác trong WSN cũng đều có thể bị lừa khi tin rằng chúng ở gần những node khác hơn so với thực tế, điều đó còn cũng có thể có thể gây nên các vấn đề trong thuật toán định tuyến.

Ngoài ra, các node bị đột nhập có thể chống lại những gói dữ liệu. Tấn công Wormhole cũng có thể có thể được kết hợp với tấn công Sinkhole để làm cho nó hiệu quả hơn.

Các kiểu tấn công Wormhole

Cuộc tiến công Wormhole có thể được phân theo 3 loại chính:

1. Tấn công Wormhole mở

Trong tình huống này, các gói dữ liệu lần trước mắt được gửi từ nguồn đến một wormhole để chuyển chúng đến wormhole khác, sau đó mới đến đích. Các node khác trong mạng bị bỏ qua và không dùng làm truyền dữ liệu.

2. Tấn công Wormhole nửa mở

Trong tình huống này, các gói dữ liệu được gửi từ nguồn đến một wormhole để truyền trực diện chúng đến đích.

3. Tấn công Wormhole đóng

Trong tình huống này, các gói dữ liệu được chuyển trực tiếp từ nguồn đến đích trong 1 hop (chặng) duy nhất, khiến chúng trở thành những neighbour giả mạo.

- Cuộc tiến công Replay Attack là gì?

Làm sao để ứng phó với những cuộc tiến công Wormhole?

Một số giải pháp ứng phó với các cuộc tấn công Wormhole là:

1. Mô hình Watchdog

Theo loại hình Watchdog nếu một số thông tin được truyền từ node này sang node khác thông qua một node ở giữa, thì node gửi sẽ kiểm tra node ở giữa. Nếu node ở giữa không gửi gói dữ liệu trong giới hạn thời gian đã đặt thì nó được phát biểu là giả mạo, cùng một đường dẫn mới đến node đích được tạo thành.

Mặc dù trong cách thức này, node Watchdog không phải lúc nào cũng chính xác trong việc phát hiện wormhole và có thể bị gạt gẫm dễ dàng, nếu cuộc tấn công Wormhole được kết phù hợp với cuộc tiến công Selective Forwarding (chuyển tiếp có chọn lọc). Xác suất cảnh báo không chính xác cũng tương đối cao ở đây.

2. Kỹ thuật Delphi

Trong cách thức này, độ trễ trên mỗi hop trong WSN được xem toán và rõ ràng là tunnel sẽ dài hơn đường dẫn bình thường. Vì vậy, nếu độ trễ trên mỗi hop của bất kỳ đường dẫn nào lớn hơn đáng kể mức trung bình thì mạng được coi là đang bị tấn công. Phương pháp này sẽ không thành công lắm nếu có một số lượng lớn wormhole trong WSN, vì với sự gia tăng các wormhole thì độ trễ trung bình trên mỗi hop sẽ tăng đều đáng kể.

3. Kỹ thuật Wormhole Resistant Hybrid

Mô hình này là sự kết hợp của các cách thức Watchdog và Delphi, cùng theo đó khắc phục những có hạn của chúng. Phương pháp này theo dấu cả 2 yếu tố: Việc mất dữ liệu và độ trễ trên mỗi hop, cùng theo đó được thiết kế để phát hiện mọi loại wormhole.

4. Khám phá thuật toán tuyến đường biệt lập

Thuật toán này phát hiện ra các đường dẫn khác nhau giữa hai node để xác định 1 cuộc tấn công Wormhole. Nó tìm thấy tất cả mọi hop neighbor đơn và đôi, cũng như đa số các tuyến đường giữa các node. Vì vậy, cũng đều có thể đơn giản kiểm tra xem một node tuyên bố là đường dẫn ngắn nhất đến đích có đúng hay không.

5. Packet Leash

Các Packet Leash ngăn cản việc truyền gói tin đi khoảng cách xa. Chúng còn được chia thành:

(i) Geographical Leash – Đảm nói rằng dữ liệu chẳng thể được truyền đi quá một khoảng cách cụ thể trong 1 hop.

(ii) Temporal Leash – Đặt giới hạn cho tổng khoảng cách mà gói dữ liệu có thể di chuyển ngay cả với nhiều hop.

- Sensor Network Architecture (Kiến trúc mạng cảm biến) là gì?

- 5 cuộc tiến công DDoS nổi tiếng nhất lịch sử internet từ xưa tới nay

- Tìm hiểu về Wireless Sensor Network (WSN)

- Tìm hiểu về hệ điều hành cho các cảm biến không dây TinyOS

Wormhole, tấn công Wormhole, mạng cảm biến không dây, tấn công Wormhole trong mạng cảm biến không dây

Nội dung Cuộc tấn công Wormhole trong mạng cảm biến không dây được tổng hợp sưu tầm biên tập bởi: Tin Học Trường Tín. Mọi ý kiến vui lòng gửi Liên Hệ cho truongtin.top để điều chỉnh. truongtin.top tks.

Bài Viết Liên Quan

Bài Viết Khác

- Địa Chỉ Sửa Laptop Quận 3 – Sửa Nhanh Giá Rẻ

- Địa Chỉ Vệ Sinh Máy Tính Quận 3 – Dịch Vụ Giá Rẻ

- Địa Chỉ Cài Win Quận 3 – Cài Đặt PC Laptop Tại Nhà Q3

- Sửa Wifi Tại Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 3

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 4 Lương Trên 10tr

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 3

- Cách đưa giao diện mới của Twitter về phiên bản cũ

- Sạc Laptop Dell Inspiron 5455 Giá Rẻ Nhất

- Top 10 Đơn Vị Lắp Đặt Camera Quan Sát Gia Đình Ở Quận Bình Tân

- Cửa Hàng Sửa Máy Tính Ở Phường 1 Quận Bình Thạnh

- Dịch Vụ Sửa Máy Tính Đường Phổ Quang Quận Phú Nhuận