Ở thời điểm hiện tại, việc nghe thấy thông tin về 1 cuộc vi phạm dữ liệu là điều hết sức bình thường. Việc phạm luật cũng đều có thể diễn ra với một đơn vị thông dụng như Gmail hoặc một ứng dụng mà hầu hết chúng ta đã lãng quên, như MySpace.

Một trong số điều tệ hại nhất mà hacker có thể tìm ra là mật khẩu của bạn. Điều này đặc biệt đúng nếu bạn đi trái lại lời dặn tiêu chuẩn và sử dụng cùng một tin tức đăng nhập trên nhiều nền tảng khác nhau. Nhưng việc bảo quản mật khẩu không những là trách nhiệm của bạn.

Vậy các trang web lưu giữ mật khẩu của bạn như làm sao? Làm cách nào để họ giữ cho tin tức đăng nhập của bạn an toàn? Và cách thức an toàn nhất mà các trang web có thể sử dụng để theo dấu mật khẩu của bạn là gì?

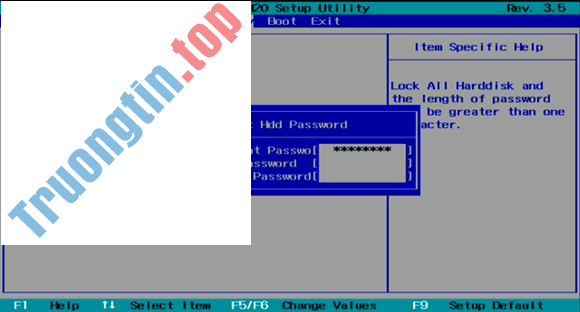

Tình huống tồi tệ nhất: Mật khẩu được lưu ở dạng plain text

Hãy coi xét tình huống này: Một trang web lớn đã bị tấn công. Tội phạm mạng đã phá tan bất kỳ giải pháp bảo mật cơ bản nào mà website đó thực hiện và cũng có thể có thể lợi dụng một lỗ hổng trong cấu trúc của trang web. Bạn là khách hàng. Trang web kia đã lưu giữ thông tin chi tiết của bạn. Trang đáp ứng rằng mật khẩu của bạn đã được bảo mật. Nhưng chuyện gì sẽ xảy ra nếu tảng web đó lưu trữ mật khẩu của bạn dưới dạng plain text.

Mật khẩu ở dạng plain text giống như một miếng mồi béo bở. Chúng không sử dụng thuật toán để chẳng thể đọc được. Tin tặc cũng đều có thể đọc mật khẩu đơn giản như cách bạn đang đọc bài viết này.

Mật khẩu của bạn có phức tạp đến đâu cũng không còn quan trọng nữa: Cơ sở dữ liệu plain text là danh sách mật khẩu của tất cả mọi người dùng, được viết rõ ràng, bao gồm bất kỳ số và ký tự bổ sung nào bạn sử dụng.

Và ngay khi khi tin tặc không bẻ khóa trang web, bạn có thực sự muốn một quản trị viên trang web nào đó cũng có thể xem chi tiết đăng nhập bí mật của bạn không?

Bạn cũng có thể nghĩ này là một vấn đề rất hiếm gặp, nhưng ước lượng có khoảng 30% trang web thương mại điện tử sử dụng cách thức này để “bảo mật” dữ liệu của khách hàng!

Một cách đơn giản để tìm hiểu xem một trang web có lưu mật khẩu dưới dạng plain text hay không là ngay sau khi đăng ký, bạn thu được email từ trang web liệt kê chi tiết đăng nhập của bạn. Trong tình huống đó, bạn có thể muốn thay đổi bất kỳ trang web nào khác sử dụng cùng mật khẩu đó và liên hệ với công ty để cảnh báo rằng bảo mật của họ quá kém. Tất nhiên chẳng thể khẳng định 100%, nhưng này là một triệu chứng khá rõ ràng và trang web thực sự không nên gửi những thứ như vậy trong email.

Mã hóa: Nghe rất ổn, nhưng thực ra không hoàn hảo

Nhiều trang web chuyển sang mã hóa để bảo quản mật khẩu của người dùng. Quá trình mã hóa đảo lộn thông tin của bạn, khiến nó chẳng thể đọc được cho tới khi có hai khóa – một do bạn nắm giữ (đó là chi tiết đăng nhập của bạn) và khóa còn sót lại của cửa hàng được đề cập – cùng xuất hiện.

Bạn cũng đã sử dụng mã hóa ở không ít nơi khác. Face ID trên iPhone là một dạng mã hóa. Passcode cũng vậy. Internet chạy trên mã hóa: HTTPS bạn có thể thấy trong URL có nghĩa là trang web bạn đang truy cập sử dụng giao thức SSL hoặc TLS để xác minh kết nối và tổng hợp dữ liệu. Nhưng trên thực tế, mã hóa không hoàn hảo.

Mã hóa có thể khiến bạn cảm nhận ra an tâm. Nhưng nếu một trang web đang bảo vệ mật khẩu của bạn bằng phương pháp sử dụng mật khẩu của chính họ, thì tin tặc có thể đánh cắp mật khẩu của trang, sau đó tìm mật khẩu của bạn và giải mã nó. Tin tặc sẽ chẳng tốn mấy công sức để tìm ra mật khẩu của bạn; đó là nguyên nhân tại sao các cơ sở dữ liệu chính luôn là mục tiêu lớn.

Nếu khóa (mật khẩu) của trang được lưu trữ trên cùng server với mật khẩu của bạn, mật khẩu của bạn cũng cũng đều có thể ở dạng plain text.

- Tin tặc đánh cắp mật khẩu WiFi như thế nào? Làm sao để chống lại việc này?

Hash: Đơn giản đến kinh ngạc (nhưng không phải bao giờ cũng hiệu quả)

Hash mật khẩu nghe có vẻ giống như một biệt ngữ, nhưng nó chỉ đơn giản là một dạng mã hóa bảo mật hơn.

Thay vì lưu giữ mật khẩu dưới dạng plain text, trang web chạy mật khẩu thông qua một hàm hash, như MD5, Secure Hashing Algorithm (SHA) -1 hoặc SHA-256, biến mật khẩu thành một bộ chữ số hoàn toàn khác. Đây có thể là số, chữ cái hoặc bất kỳ ký tự nào khác.

Mật khẩu của bạn có thể là IH3artMU0. Nó cũng đều có thể biến thành 7dVq$@ihT và nếu một tin tặc đột nhập vào cơ sở dữ liệu, đó là tất cả những gì hắn có thể thấy. Tin tặc chẳng thể giải mã lại mật khẩu ban đầu.

Thật không may, mọi thứ không an toàn như bạn nghĩ. Cách này tốt hơn plain text nhưng vẫn chưa thành vấn đề đối với tội phạm mạng.

Điều quan trọng là một mật khẩu cụ thể tạo nên một hash cụ thể. Có một nguyên nhân chính đáng cho điều đó: Mỗi khi bạn đăng nhập bằng mật khẩu IH3artMU0, nó sẽ tự động chuyển qua hàm hash đó và trang web cấp phép bạn truy cập nếu hàm hash đó và hàm trong cơ sở dữ liệu của trang web khớp nhau.

Để đối phó, tin tặc đã phát triển rainbow table, tương tự như những cheat sheet. Chúng là bản kê các mã hash, đã được những người khác sử dụng làm mật khẩu, mà một hệ thống tinh vi có thể mau chóng chạy qua, giống như một cuộc tấn công Brute Force.

Nếu bạn đã chọn một mật khẩu thực thụ kém, mật khẩu kia sẽ nằm ngay địa thế cao trên rainbow table và có thể đơn giản bị bẻ khóa. Các mật khẩu phức tạp sẽ mất quá nhiều thời gian hơn.

Tốt nhất hiện nay: Salting và Slow Hash

Không có gì là bất khả xâm phạm: Tin tặc luôn tích cực hoạt động để phá khóa bất kỳ hệ thống bảo mật mới nào. Hiện tại, có những kỹ thuật hùng cường hơn được thực hành bởi các trang web bảo mật nhất. Đó là những hàm hash thông minh.

Salted hash dựa theo cryptographic nonce, một tập dữ liệu ngẫu nhiên được tạo cho từng mật khẩu riêng lẻ, thường rất dài và phức tạp.

Các chữ số bổ sung này được thêm nữa đầu hoặc cuối của mật khẩu (hoặc phối hợp email – mật khẩu) trước lúc nó chuyển sang hàm hash, để chống lại các nỗ lực được thực hiện bằng rainbow table.

Nói chung không có vấn đề gì nếu các salt được lưu giữ trên các server giống như hash. Bẻ khóa một bộ mật khẩu cũng đều có thể khiến tin tặc tốn biết bao thời gian, cho dù còn khó hơn nếu mật khẩu của bạn thuộc dạng phức tạp.

Đó là lý do tại sao bạn luôn cần dùng mật khẩu mạnh, bất cứ bạn tin vào khả năng bảo mật của trang web như thế nào.

Các trang web cũng sử dụng slow hash như một biện pháp bổ sung. Các hàm hash nổi tiếng nhất (MD5, SHA-1 và SHA-256) đã xuất hiện được 1 thời gian và được sử dụng rộng rãi vì chúng kha khá dễ thực hiện.

Trong khi vẫn áp dụng salt, các slow hash cho dù còn tốt hơn trong việc ngăn chặn bất kỳ cuộc tiến công nào dựa vào tốc độ. Bằng cách có hạn tin tặc thực hành ít lần thử hơn đáng kể mỗi giây, chúng sẽ mất quá nhiều thời gian hơn để bẻ khóa, do đó khiến cho những lần thử trở nên kém giá trị hơn, cùng lúc cũng cho tỷ lệ thành công thấp hơn.

Tội phạm mạng phải cân nhắc xem liệu nó có đáng tấn công các hệ thống slow hash tốn thời gian so với “các bản sửa lỗi nhanh” hay không. Ví dụ, các tổ chức y tế thường sẽ có tính bảo mật thấp hơn, vì thế dữ liệu thu được từ đấy vẫn có thể được bán với số chi phí đáng ngạc nhiên.

Nếu một hệ thống đang bị “căng thẳng”, nó cũng có thể chậm lại hơn nữa. Coda Hale, từng là nhà phát triển phần mềm của Microsoft, đối chiếu MD5 với hàm slow hash đáng chú ý nhất, bcrypt (các hàm khác cho dù là PBKDF-2 và scrypt):

“Thay vì phá khóa mật khẩu sau mỗi 40 giây (như với MD5), tôi sẽ bẻ khóa chúng sau mỗi 12 năm hoặc lâu hơn (khi hệ thống sử dụng bcrypt). Mật khẩu của bạn có thể không cần loại bảo mật đó và bạn có thể cần thuật toán đối chiếu nhanh hơn, nhưng bcrypt cấp phép bạn chọn sự cân bằng giữa vận tốc và bảo mật”.

Và chính vì một hàm slow hash vẫn có thể được thi hành trong vòng chưa đầy một giây, nên người dùng sẽ tránh bị ảnh hưởng.

- Cách bảo vệ dữ liệu lịch sử kiếm tìm Google bằng mật khẩu

- Có nên dùng trình quản lý mật khẩu trả phí không?

- iCloud Keychain là gì? Tại sao nên sử dụng iCloud Keychain để quản lý mật khẩu?

- Cách thay đổi mật khẩu trên máy tính

- Lấy lại mật khẩu đã lưu trên Firefox như thế nào?

bảo vệ mật khẩu,trang web bảo vệ mật khẩu,bảo mật mật khẩu,mã hóa mật khẩu,giữ mật khẩu an toàn,giữ mật khẩu bảo mật

Nội dung Các trang web bảo vệ mật khẩu của bạn như thế nào? được tổng hợp sưu tầm biên tập bởi: Tin Học Trường Tín. Mọi ý kiến vui lòng gửi Liên Hệ cho truongtin.top để điều chỉnh. truongtin.top tks.

Bài Viết Liên Quan

Bài Viết Khác

- Sửa Wifi Tại Nhà Quận 4

- Cài Win Quận 3 – Dịch Vụ Tận Nơi Tại Nhà Q3

- Vệ Sinh Máy Tính Quận 3

- Sửa Laptop Quận 3

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 3

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 4 Lương Trên 10tr

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 3

- Kích thước ảnh chuẩn trên Pinterest là bao nhiêu?

- 【Canon】 Trung tâm nạp mực máy in laser trắng đen Canon LBP6680x

- Hướng dẫn tạo tài khoản Sendo

- Top 10 Chỗ Sửa Chữa Thay Mực Máy In Canon PIXMA E610 Ở Tphcm

- Dịch Vụ Sửa Máy Tính Đường Lê Hồng Phong Quận 10