Các cuộc tiến công DDoS (Distributed Denial of Service), thông qua những chiến thuật truyền thông kỹ thuật số mang tính lạm dụng, khiến tài nguyên máy server bị quá tải. Những kiểu tiến công đây là cuộc đột kích có tổ chức trong thế giới máy tính. Vô số động thái chống đối không dễ chịu kết hợp cùng với nhau để có mối dọa dẫm với sức mạnh đủ ghê gớm, buộc một máy server phải tạm dừng.

Tệ nhất là, có nhiều phương tiện để tiến hành những “cuộc chiến tranh” web du kích ngăn chặn các máy chủ như vậy. May mắn thay, các máy chủ có thể được cấu hình để ngăn chặn những cuộc tiến công như vậy.

Nginx, một hệ thống máy chủ rất phổ biến cho những máy Unix, kèm theo với đủ chức năng tích hợp để hạn chế đáng kể hiệu quả của các cuộc tấn công DDoS.

Dưới đây là một vài tùy chọn hữu hiệu để giải quyết các mối đe dọa như vậy với Nginx.

Làm làm sao để chống lại cuộc tiến công DDoS với Nginx?

- Sao lưu file cấu hình

- Kiểm tra traffic

- Thiết lập trang trạng thái

- Kiểm tra nhật ký truy cập

- Giới hạn kết nối

- Lập bản kê đen địa điểm IP

- Chặn yêu cầu đối với các file nhất định

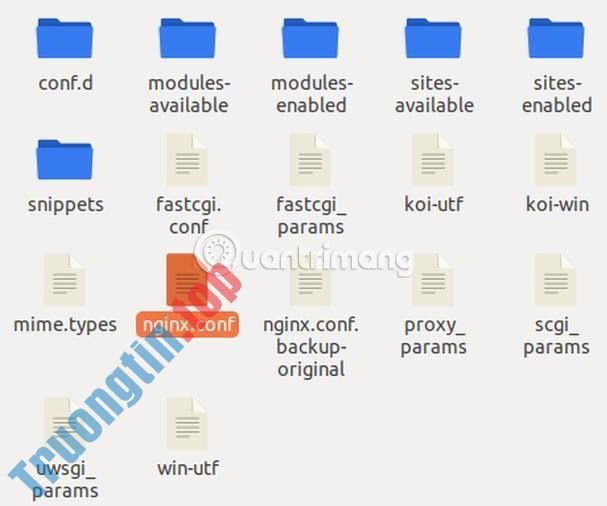

Sao lưu file cấu hình

Trước khi bạn thay đổi bất kỳ cài đặt nào, hãy đáp ứng bạn tạo bản sao lưu nhanh cấu hình của máy chủ. Lệnh sau hoạt động cho mục đích này:

sudo cp /etc/nginx/nginx.conf /etc/nginx/nginx.conf.backup-original

Sau khi hoàn thành, bạn đã sẵn sàng để tiếp tục.

Kiểm tra traffic

Theo dõi lưu lượng truy cập (traffic) trên máy chủ giúp bạn đơn giản tối ưu hóa việc bảo mật và thi hành các chiến thuật bổ sung. Nginx có 1 mô-đun được tạo riêng của mục tiêu này.

Thiết lập trang trạng thái

Nginx thường đi cùng với một mô-đun có tên là “stub status” (http_stub_status_module), cho phép loại chức năng này được tích hợp vào môi trường máy chủ khá dễ dàng. Đầu tiên, kiểm tra nó bằng cách sử dụng lệnh sau:

nginx -V

Hoặc sử dụng lệnh sau để tìm thấy nó nhanh hơn:

nginx -V 2> &1 | grep -o with-http_stub_status_module

Nếu đầu ra của bạn trông giống như đầu ra ở trên, thì mọi thứ đều ổn. Nếu không, bạn sẽ cực kỳ cần cài đặt hoặc biên dịch lại cài đặt Nginx của mình với mô-đun đi kèm.

Thiết lập trang trạng thái bạn cũng đều có thể kiểm tra rất đơn giản, nhưng bạn cũng cần được giới hạn quyền truy cập ở mức tối thiểu (chỉ máy tính) để duy trì bảo mật. Bắt đầu bằng phương pháp mở file cấu hình chính của máy server được tìm thấy tại /etc/nginx/nginx.conf.

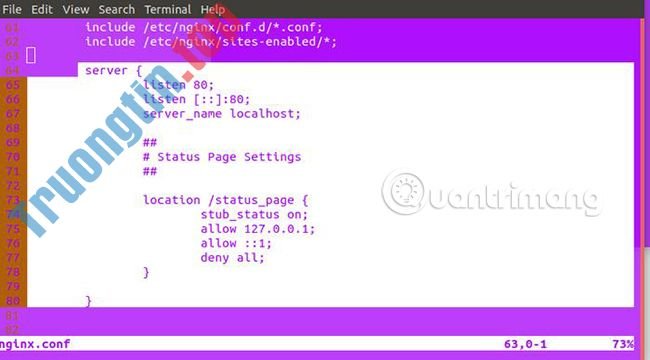

Mở nó và thêm đoạn code sau vào “http directive” để kích hoạt mô-đun, thay thế thông tin của riêng bạn vào “localhost,” “/status_page” và “127.0.0.1”.

server { listen 80; listen [::]:80; server_name localhost; ## # Status Page Settings ## location /status_page { stub_status on; allow 127.0.0.1; allow ::1; deny all; } }

Lưu ý : Bạn sẽ cần đặc quyền sudo để sửa đổi file này.

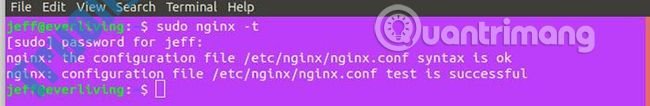

Bây giờ, hãy kiểm tra cấu hình của bạn:

sudo nginx -t

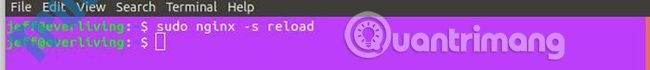

Nếu mọi thứ đều ổn, hãy gửi cho máy server tín hiệu load lại:

sudo systemctl reload nginx

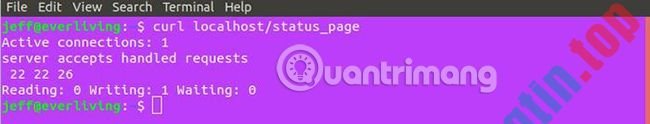

Để truy cập trang trạng thái của bạn, hãy truy cập địa thế server_name, theo sau bởi “/status_page” trong trình duyệt web hoặc bằng phương pháp sử dụng công cụ dòng lệnh như curl. (Điều này còn có ích nếu cache trình duyệt không tự động cập nhật). Sau này là lệnh curl để truy cập trang trong số ví dụ:

curl localhost/status_page

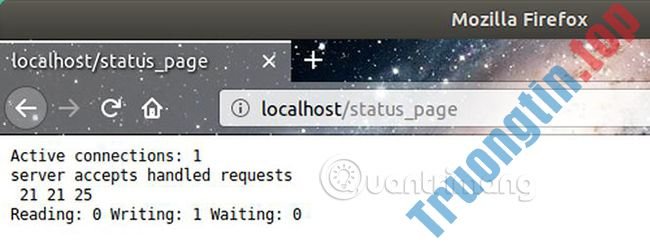

Trong trình duyệt, kết quả lệnh trên trông giống như hình ảnh sau đây.

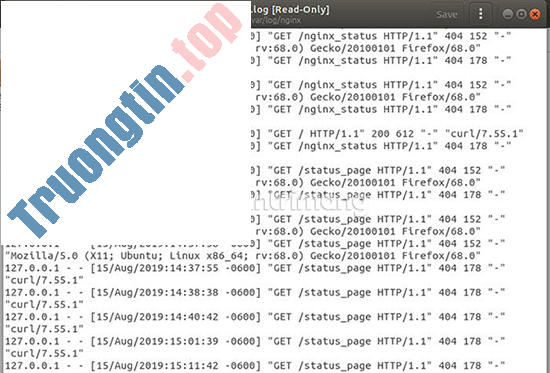

Kiểm tra nhật ký truy cập

Nếu bạn nhận biết lưu lượng truy cập thất thường khi kiểm tra trang trạng thái được cấu hình ở trên, có thể bạn nên kiểm tra nhật ký truy cập của máy chủ. Nhật ký truy cập của máy server có thể được tìm thấy tại “/var/log/nginx/access.log”. Nhật ký liệt kê các phương thức HTTP được sử dụng, ngày/giờ của các lần thử truy cập, user agent và những trang được truy cập.

Giới hạn kết nối

Trong số nhiều chiến thuật hữu ích chống lại các cuộc tấn công DDoS đáng để thử, một trong những cách đơn giản và hiệu quả đặc biệt là hạn chế vận tốc lưu lượng truy cập đến.

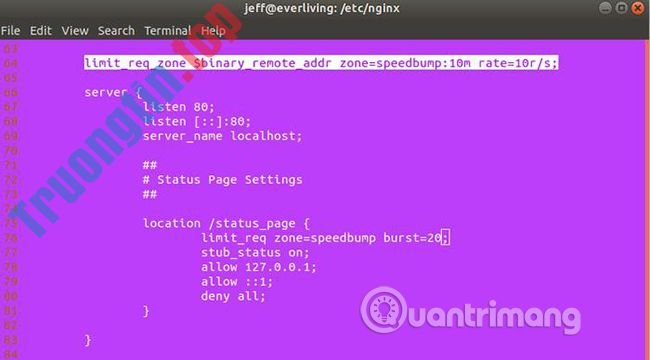

Tốt nhất, bạn nên có hạn truy cập vừa đủ để ngăn chặn các bot độc hại áp đảo máy chủ của bạn, khi đang vẫn duy trì mức giá hợp lý. Trong Nginx, điều này còn có thể được thực hiện bằng các directive (chỉ thị) limit_req_zone và limit_req. Đoạn code sau đề ra các điều kiện ràng buộc về bộ nhớ và tốc độ để sử dụng ở bất kỳ địa thế nào mà máy chủ của bạn được cấu hình để hiển thị:

limit_req_zone $binary_remote_addr zone=speedbump:10m rate=10r/s;

“Zone” chỉ định tên và dung lượng (tính bằng Megabyte trong trường hợp này) của không gian bộ nhớ, nơi lưu trữ đòi hỏi của người dùng. “Rate” thiết lập tổng số đòi hỏi Nginx sẽ chấp nhận mỗi giây (10 yêu cầu trong tỉ dụ này). Hãy coi code này như một quy tắc và phần theo sau là việc sử dụng quy tắc đó:

limit_req zone=speedbump burst=20;

Code trên thực thụ làm nhiều thứ hơn một ít so với việc chỉ thực hành quy tắc giới hạn. Nó cũng thêm 1 hàng đợi nhỏ lên đến 20 yêu cầu để giải quyết nhẹ dịu các kết nối hợp pháp, hiển thị mau hơn một ít so với bình thường, vượt quá cả quy tắc và hàng đợi dẫn đến lỗi 503 cho máy khách. Cả hai directive trông giống như sau trong nginx.conf:

Lập bản kê đen địa chỉ IP

Nếu có được địa chỉ IP đang thi hành tấn công DDoS máy chủ của mình, bạn chỉ cần đưa nó vào danh sách đen và loại bỏ bất kỳ kết nối nào có xuất xứ từ địa chỉ IP này.

Thêm code sau vào directive máy server của bạn:

location / { deny 123.123.123.0/28; # ... }

Chặn yêu cầu đối với các file nhất định

Nếu cuộc tiến công DDoS đang nhắm mục tiêu vào một số file nhất định trên máy server – thí dụ file xmlrpc.php trên WordPress (đây là file thường bị nhắm mục đích trong tất cả các máy chủ WordPress), bạn có thể chặn tất cả những yêu cầu đối với nó. Thêm code này vào directive máy chủ của bạn:

location /xmlrpc.php { deny all; }

Thực hiện theo quy trình trên và bạn sẽ cũng có thể hạn chế đa số các cuộc tấn công DDoS. Hãy chắc chắn kiểm tra tư liệu Nginx để hiểu các tùy chọn bảo mật bổ sung mà bạn có thể áp dụng.

Chúc bạn thực hành thành công!

- Tìm hiểu về tiến công Brute Force

- So sánh Nginx và Apache

- Botnet DDoS là gì?

- Phương thức tiến công mạng APT là gì?

cuộc tấn công DDoS,Nginx,ngăn chặn cuộc tấn công DDoS,cách ngăn chặn cuộc tấn công DDoS với Nginx

Nội dung Cách ngăn chặn cuộc tấn công DDoS với Nginx được tổng hợp sưu tầm biên tập bởi: Tin Học Trường Tín. Mọi ý kiến vui lòng gửi Liên Hệ cho truongtin.top để điều chỉnh. truongtin.top tks.

Bài Viết Liên Quan

Bài Viết Khác

- Sửa Wifi Tại Nhà Quận 4

- Cài Win Quận 3 – Dịch Vụ Tận Nơi Tại Nhà Q3

- Vệ Sinh Máy Tính Quận 3

- Sửa Laptop Quận 3

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 3

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 4 Lương Trên 10tr

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 3

- Top 10 Đơn Vị Lắp Đặt Camera Quan Sát Loại 360 Độ Ở Quận Phú Nhuận

- Cách gỡ cài đặt Win 10 để trở về sử dụng Win 7 hoặc 8.1

- Tạo Bảng (Table) trong Access 2016

- Top 10 Địa Chỉ Sửa laptop Nec Ở Tại Quận 12 Tphcm

- Top 10 Đơn Vị Lắp Đặt Camera Quan Sát Gia Đình Ở Quận 5