Phần mềm độc hại trên router (bộ định tuyến), thiết bị mạng và Internet of Things ngày càng phổ biến. Hầu hết chúng lây nhiễm vào các thiết bị dễ dẫn đến tấn công và thuộc các botnet rất mạnh. Các thiết bị router và Internet of Things (IoT) luôn được cấp nguồn, luôn trực tuyến và chờ chỉ thị. Và botnet lợi dụng điều đó để tiến công các thiết bị này.

Nhưng không phải mọi thứ phần mềm độc hại (malware) đều giống nhau.

VPNFilter là một ứng dụng độc hại mang tính phá hoại đối với những router, thiết bị IoT và thậm chí cả một số thiết bị lưu trữ mạng (NAS). Làm thế nào để bạn phát giác xem những thiết bị của mình có nhiễm ứng dụng độc hại VPNFilter không? Và làm làm sao bạn cũng có thể loại bỏ nó? Hãy cùng coi xét kỹ hơn về VPNFilter qua bài viết sau đây.

Malware VPNFilter là gì? Cách loại bỏ nó làm sao?

- VPNFilter là gì?

- VPNFilter có thể làm những gì?

- Trích xuất địa chỉ IP máy server

- Packet sniffing được nhắm mục tiêu

- VPNFilter tới từ đâu?

- Làm cách nào để hiểu thiết bị của bạn có bị nhiễm VPNFilter không?

- Nếu bị nhiễm VPNFilter, bạn nên làm gì?

- Làm cách nào để né nhiễm lại malware VPNFilter?

- Cập nhật firmware router

- Thay đổi mật khẩu router

- Cập nhật ứng dụng diệt virus

- Hãy cảnh giác với những chương trình mới!

- Đừng nhấp vào quảng cáo pop-up!

VPNFilter là gì?

VPNFilter là một biến thể ứng dụng độc hại mô-đun tinh vi, chủ yếu nhắm mục đích các thiết bị mạng tới từ 1 loạt các nhà sản xuất, cũng giống các thiết bị NAS. VPNFilter mới đầu được tìm thấy trên các thiết bị mạng Linksys, MikroTik, NETGEAR và TP-Link, cũng giống các thiết bị QNAP NAS, với khoảng 500.000 tình huống nhiễm ở 54 quốc gia.

Nhóm phát hiện VPNFilter, Cisco Talos, mới đây đã cập nhật các chi tiết liên quan đến ứng dụng độc hại này, cho biết rằng các thiết bị mạng từ các nhà sản xuất như ASUS, D-Link, Huawei, Ubiquiti, UPVEL và ZTE hiện đang sẵn có dấu hiệu bị nhiễm VPNFilter. Tuy nhiên, tại thời điểm viết bài, không có thiết bị mạng Cisco nào bị ảnh hưởng.

Phần mềm độc hại này sẽ không như đa số các ứng dụng độc hại tập trung vào IoT khác vì nó tránh bị mất sau khi khởi động lại hệ thống, làm cho chuyện loại bỏ chúng trở nên khó khăn hơn. Các thiết bị sử dụng thông tin xác thực đăng nhập mặc định của chúng hoặc với lỗ hổng zero-day (lỗ hổng phần mềm máy tính chưa được biết đến), trường hợp không thường xuyên được cập nhật firmware đặc biệt dễ bị tiến công hơn.

VPNFilter cũng có thể có thể làm những gì?

VPNFilter là một “nền tảng đa mô-đun, đa nền tảng” cũng có thể gây thiệt hại và phá hủy các thiết bị. Hơn nữa, nó cũng đều có thể trở thành một một mối dọa dẫm đáng lo ngại, khi thu thập dữ liệu người dùng. VPNFilter hoạt động trong nhiều giai đoạn.

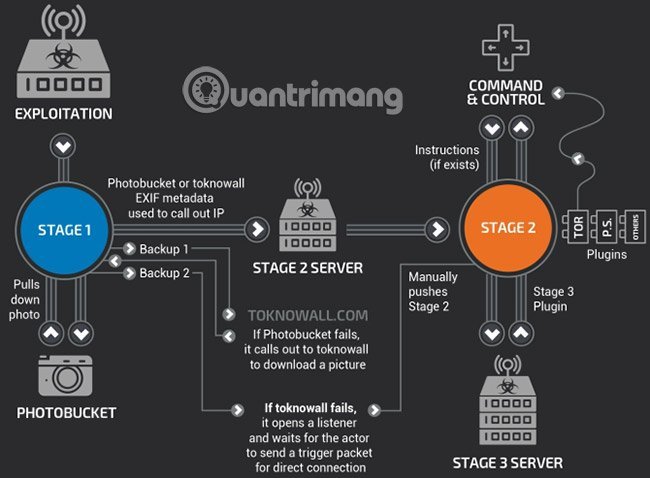

Giai đoạn 1 : VPNFilter ở giai đoạn 1 thiết lập một vị trí đổ bộ trên thiết bị, liên hệ với máy chủ phát lệnh và điều khiển (C&C) để tải xuống các mô-đun bổ sung và chờ chỉ thị. Giai đoạn 1 cũng có nhiều phương án dự trữ được tích hợp để định vị giai đoạn 2 C&C, trong trường hợp thay đổi cơ sở hạ tầng trong qui trình triển khai. Phần mềm độc hại VPNFilter ở giai đoạn 1 cũng có thể có thể hiện diện khi khởi động lại, làm cho nó trở thành một mối dọa dẫm rất nguy hiểm.

Giai đoạn 2 : VPNFilter ở giai đoạn 2 không tồn tại sau khi khởi động lại, nhưng nó có biết bao khả năng ở thời kì này. Giai đoạn 2 có thể thu thập dữ liệu cá nhân, thực thi lệnh và can thiệp vào việc quản lý thiết bị. Ngoài ra, có các phiên bản khác nhau của thời kì 2 trong thực tế. Một số phiên bản được chuẩn bị một mô-đun phá hủy ghi đè lên một phân vùng của firmware thiết bị, sau đó khởi động lại để khiến cho thiết bị không sử dụng được (về cơ bản, ứng dụng độc hại sẽ vô hiệu hóa các thiết bị router, IoT hoặc NAS).

Giai đoạn 3 : Các mô-đun VPNFilter ở giai đoạn 3 hoạt động như các plugin cho thời kì 2, mở rộng chức năng của VPNFilter. Một mô-đun hoạt động như 1 packet sniffer, thu thập lưu lượng truy cập đến trên thiết bị và đánh cắp thông tin đăng nhập. Một loại khác cấp phép ứng dụng độc hại ở giai đoạn 2 giao tiếp an toàn bằng Tor. Cisco Talos cũng tìm thấy một mô-đun làm nhiễm nội dung độc hại vào lưu lượng truy cập qua thiết bị, nghĩa là hacker có thể khai thác thêm các thiết bị được kết nối khác thông qua thiết bị router, IoT hoặc NAS.

Ngoài ra, các mô-đun VPNFilter “cho phép lấy cắp tin tức đăng nhập trang web và quan sát các giao thức Modbus SCADA”.

Trích xuất địa điểm IP máy server

Một tính năng thú vị khác (nhưng không phải mới được phát hiện) của phần mềm độc hại VPNFilter là việc sử dụng các dịch vụ chia sẻ ảnh trực tuyến để tìm địa chỉ IP cho máy server C&C của nó. Phân tích của Talos phát hiện ra rằng phần mềm độc hại trỏ đến 1 loạt các URL Photobucket. Phần mềm độc hại tải xuống hình ảnh đầu tiên trong thư viện tham chiếu URL và trích xuất địa chỉ IP máy chủ bị ẩn trong siêu dữ liệu hình ảnh.

Địa chỉ IP “được trích xuất từ 6 giá trị số nguyên cho vĩ độ và kinh độ GPS trong thông tin EXIF.” Nếu điều đó không thành công, phần mềm độc hại ở giai đoạn 1 sẽ trở lại domain thông thường (toknowall.com – thêm thông tin bên dưới) để tải xuống hình ảnh và cố gắng thực hành công đoạn tương tự.

Packet sniffing được nhắm mục tiêu

Báo cáo cập nhật của Talos cho biết một số tin tức chi tiết thú vị về mô-đun packet sniffing VPNFilter. Thay vì can thiệp vào tất cả mọi thứ, nó có 1 bộ các quy tắc nghiêm ngặt, nhắm mục đích cụ thể vào các dòng lưu lượng truy cập. Cụ thể, lưu lượng truy cập từ hệ thống điều khiển công nghiệp (SCADA), sử dụng VPN TP-Link R600, kết nối tới bản kê địa chỉ IP được xác định trước (biểu thị kiến thức nâng lên về các mạng khác và lưu lượng truy cập mong muốn), cũng giống gói dữ liệu 150 byte hoặc lớn hơn.

Craig William, lãnh đạo cấp cao về công nghệ và quản lý mảng tiếp cận thế giới tại Talos, phát biểu với Ars như sau: “VPNFilter đang kiếm tìm những điều rất cụ thể. Chúng không gắng gượng thu thập nhiều lưu lượng truy cập nhất có thể. Chúng chỉ gắng gượng lấy một số thứ rất nhỏ như tin tức đăng nhập và mật khẩu. Chúng tôi không có nhiều tin tức về điều đó, ngoài việc biết rằng nó nhắm mục tiêu rất cụ thể và vô cùng tinh vi. Chúng tôi vẫn đang gắng gượng tìm hiểu xem chúng đang áp dụng phương thức này với đối tượng nào”.

VPNFilter đến từ đâu?

VPNFilter được cho rằng công trình của 1 nhóm hacker được chính phủ bảo trợ. Việc lây nhiễm VPNFilter mới đầu được phát giác ở Ukraine, và nhiều nguồn tin cho rằng này là mặt hàng của group tiến công Fancy Bear, do Nga hậu thuẫn.

Tuy nhiên, chưa có quốc gia hay nhóm hacker nào lên tiếng chịu trách nhiệm về phần mềm độc hại này. Với các quy tắc chi tiết và nhắm mục tiêu của ứng dụng độc hại đối với SCADA và các giao thức hệ thống công nghiệp khác, thì giả thuyết ứng dụng này được một quốc gia hậu thuẫn hình như có khả năng nhất.

Tuy nhiên, FBI lại tin rằng VPNFilter là sản phẩm của Fancy Bear. Vào tháng 5 năm 2018, FBI đã thu hồi một domain – ToKnowAll.com – được nghĩ rằng đã được sử dụng để cài đặt và chỉ huy ứng dụng độc hại VPNFilter ở thời kì 2 và thời kì 3. Việc thu giữ domain này chắc chắn đã hỗ trợ ngăn chặn sự lây truyền nhất thời của VPNFilter, nhưng không giải quyết triệt để vấn đề. Cơ quan An ninh Ukraine (SBU) đã ngăn chặn một cuộc tấn công VPNFilter vào một nhà xưởng chế biến hóa chất vào tháng 7 năm 2018.

VPNFilter cũng mang các điểm tương đồng với phần mềm độc hại BlackEnergy, một trojan APT được dùng để làm chống lại một loạt các mục đích ở Ukraine. Một lần nữa, dù chưa tồn tại bằng chứng chính xác, những cuộc tấn công nhắm mục tiêu vào các hệ thống của Ukraine chủ yếu xuất phát từ những nhóm hacker có quan hệ khắn khít với Nga.

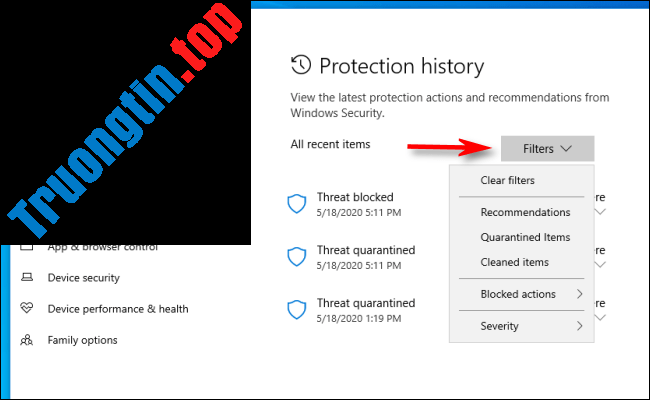

Làm cách nào để biết thiết bị của bạn có bị nhiễm VPNFilter không?

Rất có thể router của bạn không bị nhiễm ứng dụng độc hại VPNFilter. Nhưng vẫn tốt hơn nếu chắc chắn thiết bị của bạn được an toàn:

Kiểm tra router của bạn với liên kết: https://www.symantec.com/blogs/threat-intelligence/vpnfilter-iot-malware. Nếu thiết bị của bạn không có trong danh sách, mọi thứ đều ổn.

Bạn có thể truy cập trang kiểm tra VPNFilter của Symantec: http://www.symantec.com/filtercheck/. Tích vào hộp điều khoản và điều kiện, sau đó nhấn nút Run VPNFilter Check ở giữa. Bài kiểm tra sẽ hoàn thành trong vài giây.

Nếu bị nhiễm VPNFilter, bạn phải làm gì?

Nếu Symantec VPNFilter Check xác nhận rằng router của bạn bị nhiễm VPNFilter, bạn phải thực hiện các động thái sau.

- Reset router của bạn, sau đó chạy VPNFilter Check một lần nữa.

- Reset router của bạn về cài đặt gốc.

- Tải xuống firmware mới nhất cho router và hoàn chỉnh việc cài đặt firmware “sạch”, tốt nhất là không có router tạo kết nối trực tuyến trong suốt quá trình.

Hơn nữa, bạn cần phải quét toàn bộ hệ thống trên mỗi thiết bị được kết nối với router bị nhiễm VPNFilter.

Cách hữu hiệu nhất để loại bỏ malware VPNFilter là sử dụng phần mềm diệt virus cũng như ứng dụng loại bỏ phần mềm độc hại. Cả hai công cụ đều có thể phát giác virus này trước lúc nó thực thụ truyền nhiễm vào máy tính và router của bạn.

Phần mềm diệt virus có thể mất 2 tiếng đồng hồ để hoàn chỉnh quá trình, tùy thuộc vào vận tốc máy tính, nhưng nó cũng cung cấp cho bạn các cách thức tốt nhất để loại bỏ những file độc hại.

Cũng đáng để cài đặt một công cụ loại bỏ phần mềm độc hại, giúp phát giác các malware như VPNFilter và tiêu diệt trước khi nó gây nên bất kỳ sự cố nào.

Giống như ứng dụng diệt virus, qui trình quét phần mềm độc hại cũng có thể mất hàng tiếng đồng đồ tùy thuộc vào dung lượng ổ hdd máy tính, cũng như tốc độ của nó.

Giống như các loại virus khác, bạn cũng cần phải xóa ứng dụng độc hại VPNFilter khỏi router. Để thực hành việc này, bạn phải reset lại router về cài đặt mặc định ban đầu.

Hard reset router đòi hỏi bạn phải thiết lập lại router từ đầu, bao gồm tạo mật khẩu admin mới và thiết lập mạng không dây cho cả những thiết bị. Sẽ mất một ít thời gian để thực hành chính xác.

Bạn nên luôn thay đổi tin tức đăng nhập mặc định của router, cũng giống bất kỳ thiết bị IoT hoặc NAS nào (thực hiện trọng trách này sẽ không dễ dàng trên các thiết bị IoT), nếu có thể. Ngoài ra, dù có bằng chứng cho biết VPNFilter có thể băng qua một số tường lửa, nhưng việc cài đặt và cấu hình tường lửa đúng cách vẫn sẽ giúp loại để nhiều thứ rất khó chịu khác rời khỏi mạng của bạn.

Làm cách nào để né nhiễm lại malware VPNFilter?

Có vài cách chính để bạn cũng có thể có thể giảm nguy cơ bị nhiễm lại VPNFilter (hoặc bất kỳ loại virus nào khác), trong kia còn có những mẹo cụ thể liên quan trực diện đến VPNFilter.

Cập nhật firmware router

Router đã cập nhật được bảo quản khỏi phần mềm độc hại VPNFilter cũng như các mối đe dọa bảo mật khác. Hãy luôn nhớ cập nhật nó càng sớm càng tốt.

Thay đổi mật khẩu router

Không sử dụng mật khẩu mặc định do nhà cung cấp router đặt. Tạo mật khẩu mạnh hơn và ít có khả năng bị các cá thể độc hại tiến công của riêng bạn.

Cập nhật phần mềm diệt virus

Luôn cập nhật ứng dụng diệt virus và chương trình chống phần mềm độc hại. Các định nghĩa virus mới được ban hành thường xuyên và những định nghĩa này giúp PC của bạn được thông báo về những mối đe dọa virus và phần mềm độc hại mới cần tìm.

Hãy cảnh giác với các chương trình mới!

Điều quan trọng là phải biết rõ nguồn của các chương trình và phần mềm bạn đã tải xuống. Các trang web kém uy tín có nhiều tiện ích bổ sung mà bạn không cần, chẳng hạn như VPNFilter.

Đừng nhấp vào quảng cáo pop-up!

Khi một biểu ngữ xuất hiện khi bạn duyệt một trang web, đừng nhấp vào nó. Thông thường, cách an toàn nhất là truy cập vào một trang web khác chứ đừng ở trên một trang web tràn ngập các quảng cáo pop-up.

Malware trên router ngày càng phổ biến. Phần mềm độc hại và lỗ hổng IoT ở khắp mọi nơi và với con số lượng thiết bị trực tuyến ngày càng tăng lên, tình hình sẽ trở nên tồi tệ hơn. Router là tiêu điểm cho dữ liệu trong nhà của bạn. Tuy nhiên, nó không nhận được sự chú ý về bảo mật nhiều như các thiết bị khác. Nói 1 cách đơn giản, router không an toàn như bạn nghĩ.

Xem thêm:

- Các bước xóa khỏi ứng dụng độc hại 9o0gle. com

- Cách nhận ra máy tính bị lây nhiễm virus với 10 dấu hiệu đặc thù

malware, VPNFilter, VPNFilter là gì, VPNFilter hoạt động như thế nào, VPNFilter đến từ đâu, làm thế nào để biết có bị nhiễm VPNFilter không, cách phát hiện malware VPNFilter

Nội dung Cách phát hiện malware VPNFilter trước khi nó phá hủy router được tổng hợp sưu tầm biên tập bởi: Tin Học Trường Tín. Mọi ý kiến vui lòng gửi Liên Hệ cho truongtin.top để điều chỉnh. truongtin.top tks.

Bài Viết Liên Quan

Bài Viết Khác

- Địa Chỉ Sửa Laptop Quận 3 – Sửa Nhanh Giá Rẻ

- Địa Chỉ Vệ Sinh Máy Tính Quận 3 – Dịch Vụ Giá Rẻ

- Địa Chỉ Cài Win Quận 3 – Cài Đặt PC Laptop Tại Nhà Q3

- Sửa Wifi Tại Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 3

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 4 Lương Trên 10tr

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 3

- Cách tạo ảnh trong suốt trên Google Slides

- Sửa chữa file PST với công cụ Inbox Repair của Outlook

- Cách tạo hiệu ứng chữ 7 màu trong Photoshop

- Cách căn giữa trong Photoshop

- Top 10 Đơn Vị Sửa Chữa Vi Tính Nhanh Tại Thái Bình