1. Giới thiệu

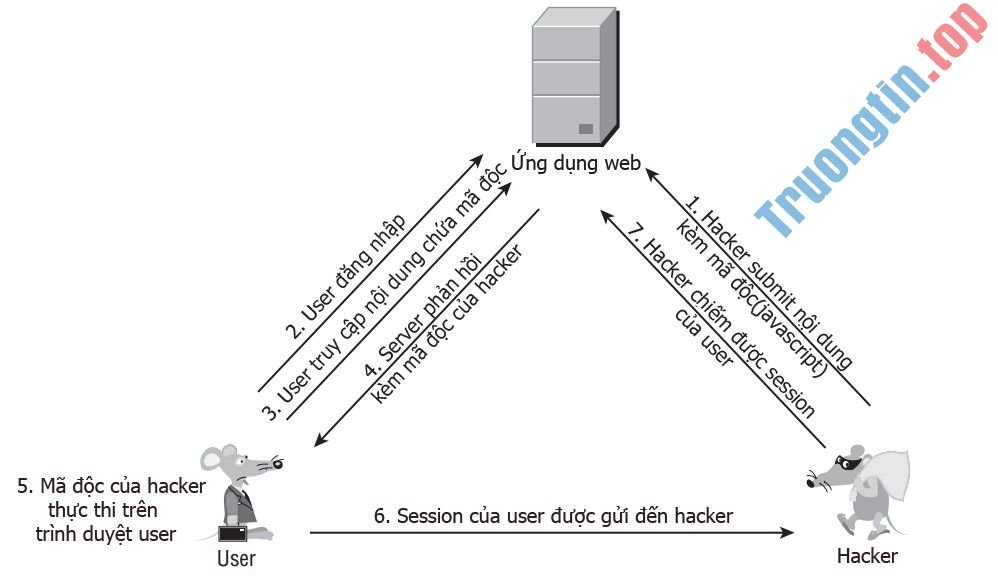

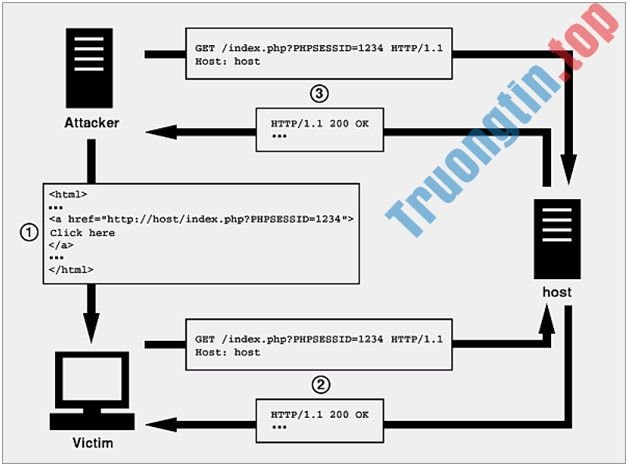

Session Fixation là một kỹ thuật cấp phép hacker có thể chiếm đoạt session của người dùng. Kỹ thuật này lợi dụng việc server giữ nguyên giá trị của session ID mỗi khi người dùng đăng nhập, thay vào đây nó sử dụng session ID sẵn có trước đó. Quá trình tiến công bao gồm việc lấy một session ID hợp lệ (có thể bằng phương pháp truy cập vào website), sau đó tìm cách để nạn nhân đăng nhập vào website với session ID này, cuối cùng, khi nạn nhân đăng nhập thành công, hacker sẽ duyệt website với tài khoản của anh ta. Kịch bản cụ thể như sau:

Mallory tìm một website, chẳng hạn http://unsafe.example.com, chấp nhận bất cứ session ID nào từ request mà không cần xác thực.

Mallory sẽ gửi đến Alice một e-mail, trong đấy có chứa đường link http://unsafe.example.com/?SID=1234.

Alice đi đến http://unsafe.example.com/?SID=1234. Sau đó đăng nhập vào website.

Mallory chỉ cần đi đến http://unsafe.example.com/?SID=1234, và sử dụng website với tài khoản của Alice.

Mallory có thể dùng các cách sau để set cookie cho Alice:

Gửi kèm theo một quãng script để set cookie

Gửi gói tin HTTP Response kèm theo giá trị cookie của MalloryGửi gói tin HTTP Response đi kèm giá trị cookie của Mallory

Sử dụng thẻ meta của HTML:

2. Các ví dụ

Ví dụ 1 – Client-side scripting

Tương tự như kịch bản đã nêu ở phần trên, tuy nhiên, trong trường hợp này, Session ID không được truyền vào URL mà nằm trong cookie. Để sửa giá trị của Session ID trong cookie của nạn nhân, hacker sẽ chèn một quãng Javascript:

http://website.kom/document.cookie=”session>

Ví dụ 2 – tag

Tương tự như client-side scripting, nhưng lần này hacker sẽ chèn thêm thẻ:

http://website.kon/

Ví dụ 3 – HTTP header response

Việc chèn Session ID cũng cũng đều có thể được thi hành bằng cách chặn các gói tin trao đổi giữa client và Web application, sau đó chèn thêm trường Set-Cookie vào header.

3. Cách phòng trừ

Nguyên nhân của lỗi này là vì server không tái tạo session ID sau mỗi lần đăng nhập thành công. Vì thế, khắc phục lỗi này cũng không khó, ta chỉ cần thay đổi giá trị của Session ID là xong. Trong PHP, ta dùng hàm session_regenerate_id() để cấp lại session.

- Web9: Các kiểu khai thác XSS – Phần 3: Dom Based XSS

- Web7: Các kiểu khai thác XSS – Phần 1: Reflected XSS

- Web11: HTTP Cookie cùng một số vấn đề bảo mật

- Web8: Các kiểu khai thác XSS – Phần 2: Stored XSS

Session Fixation,tấn công Session Fixation,cách tấn công Session Fixation,bảo mật web

Nội dung Web12: Kỹ thuật hack Session Fixation được tổng hợp sưu tầm biên tập bởi: Tin Học Trường Tín. Mọi ý kiến vui lòng gửi Liên Hệ cho truongtin.top để điều chỉnh. truongtin.top tks.

Bài Viết Liên Quan

Bài Viết Khác

- Sửa Wifi Tại Nhà Quận 4

- Cài Win Quận 3 – Dịch Vụ Tận Nơi Tại Nhà Q3

- Vệ Sinh Máy Tính Quận 3

- Sửa Laptop Quận 3

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 3

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 4 Lương Trên 10tr

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 3

- 6 thông số kỹ thuật hàng đầu cần kiểm tra trước khi mua máy tính bảng mới

- Đánh giá HP ZBook Create G7

- Mời tải game Brigador: Up-Armored Deluxe miễn phí trên GOG

- Hướng dẫn cách cài đặt Adobe Illustrator 2021

- Tổng hợp hình nền chú heo cute cho điện thoại và máy tính