Ransomware là gì?

Ransomware là phần mềm gián điệp hay ứng dụng tống tiền, nó là tên gọi chung của 1 dạng phần mềm độc hại – Malware, có “tác dụng” chính là ngăn chặn người sử dụng truy cập và sử dụng hệ thống máy tính hoặc các file tài liệu của họ (chủ yếu phát hiển thị trên hệ điều hành Windows). Các biến thể Malware dạng này thường đưa ra các thông điệp cho nạn nhân rằng họ phải nộp 1 khoản tiền kha khá vào tài khoản của hacker nếu muốn lấy lại dữ liệu, thông tin cá nhân hoặc dễ dàng đặc biệt là truy cập được vào máy tính của họ. Hầu hết các ứng dụng Ransomware đều chiếm quyền và mã hóa toàn bộ tin tức của nạn nhân mà nó tìm được (thường gọi là Cryptolocker ), còn một số loại Ransomware khác lại dùng TOR để giấu, ẩn đi các gói dữ liệu C&C trên máy tính (tên khác là CTB Locker ).

Cái giá mà Ransomware đem ra cho nạn nhân cũng rất đa dạng, “nhẹ nhàng” thì cỡ 20$ , “nặng đô” hơn có thể tới hàng ngàn $ (nhưng bình quân thì hay ở mức 500 – 600$ ), cũng có thể có tình huống chấp nhận phải trả bằng Bitcoin.

Thông báo đòi tiền chuộc khá quen thuộc của một dạng Ransomware

Tuy nhiên, các bạn luôn phải chú ý rằng cho dù có trả tiền cho hacker thì tỉ lệ người sử dụng lấy lại được dữ liệu, thông tin cá nhân không cần là 100%.

Lý thuyết – Ransomware là gì?

- 1. Ransomware – chúng từ đâu tới?

- 2. Ransomware hoạt động như ra sao?

- 3. Lịch sử hình thành và phát triển của Ransomware

- Thuở khai sinh

- Vươn ra ngoài lãnh thổ nước Nga

- Thời điểm của Reveton hoặc Police Ransomware

- 4. Thời đại của CryptoLocker

- 5. Cấu tạo của một cuộc tấn công

- 6. Entropy của một file

- 7. Ransomware có khác biệt gì với ứng dụng malware bình thường không?

- 8. Các phương pháp “ẩn mình” thông dụng

- 9. Ransomware có dễ dàng không?

- 10. Chiến thuật chống lại ransomware

- Master File Table

- Môi trường desktop

- Tin nhắn tống tiền

- 11. Suy nghĩ kỹ trước lúc trả tiền

1. Ransomware từ đâu tới?

Giống như các phần mềm độc hại khác, Ransomware cũng đều có thể xâm nhập vào máy tính của người sử dụng khi:

- Tìm và dùng các ứng dụng crack.

- Bấm vào quảng cáo.

- Truy cập web đen, đồi trụy.

- Truy cập vào website giả mạo.

- Tải và cài đặt phần mềm không rõ nguồn gốc.

- File đính kèm qua email spam.

- …

2. Ransomware hoạt động như thế nào?

Khi đã xâm nhập và kích hoạt trong máy tính của người dùng, Ransomware sẽ đồng thời thi hành các tác vụ như sau:

- Khóa màn hình máy tính, hiển thị thông báo như hình ví dụ trên.

- Mã hóa bất kỳ file tài liệu nào mà nó tìm được, tất nhiên là sẽ có mật khẩu bảo vệ.

Nếu tình huống 1 xảy ra, người dùng sẽ chẳng thể thực hành được bất kỳ thao tác nào trên máy tính (ngoại trừ việc bật – tắt màn hình). Đồng thời trên màn hình đó cũng sẽ có chỉ dẫn chi tiết và cụ thể việc chuyển khoản, tiền cho hacker để lấy lại thông tin cá nhân. Còn trường hợp thứ 2 (thông thường là xấu hơn) vì Ransomware sẽ mã hóa toàn bộ các file văn bản (thường là file Office như *.doc, *.xls… file email và file *.pdf ), những file này sẽ bị đổi đuôi thành những định dạng nhất định nào đó, có mật khẩu bảo vệ, bạn chẳng thể thi hành bất kỳ thao tác nào như copy, paste, đổi tên, đổi đuôi hoặc xóa.

Ransomware , hoặc coi là Scareware có phương pháp hoạt động tương tự như những ứng dụng bảo mật giả mạo – FakeAV (1 loại Malware)

3. Lịch sử hình thành và phát triển của Ransomware

Thuở khai sinh

Lần đầu tiên, Ransomware được phát giác vào khoảng giữa năm 2005 – 2006 tại Nga. Những bản báo cáo đầu tiên của TrendMicro là vào năm 2006, với biến thể TROJ_CRYZIP.A – 1 dạng Trojan sau khi đột nhập vào máy tính của người dùng, sẽ tức thì mã hóa, nén các file hệ thống bằng mật khẩu, cùng lúc tạo nên các file *.txt với nội dung đòi hỏi nạn nhân trả phí 300$ để lấy lại dữ liệu cá nhân.

Dần dần phát triển theo thời gian, các Ransomware tiến công tiếp đến các file văn bản và hệ thống như *.DOC, *.XL, *.DLL, *.EXE…

Và cho đến năm 2011, một dạng khác của Ransomware là SMS Ransomware đã được phát hiện. Cách thức của SMS Ransomware khác biệt hơn 1 chút, đó là người dùng phải gửi lời nhắn hoặc gọi điện thoại đến số điện thoại của hacker, cho đến khi thực hành xong thủ tục chuyển tiền cho hacker. Biến thể lần này của Ransomware được phát giác dưới tên thường gọi TROJ_RANSOM.QOWA – sẽ liên tục hiển thị thông báo giả mạo trên màn hình máy tính.

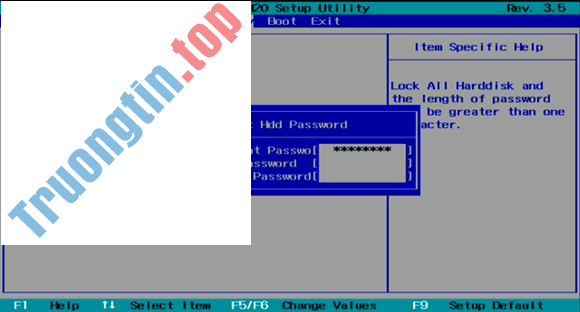

Bên cạnh đó, còn 1 biến thể khác của Ransomware – hiểm nguy hơn nhiều với mục đích của hacker là tiến công vào Master Boot Record (MBR) của hệ điều hành. Và khi đã tấn công, hệ điều hành – Windows sẽ không thể khởi động được. Cụ thể hơn, các Malware này sẽ copy phần MBR nguyên gốc của hệ thống và ghi đè bằng MBR giả mạo. Khi hoàn tất, quá trình này sẽ tự khởi động lại máy tính, và trong lần tiếp theo, các thông báo của hacker (bằng tiếng Nga) sẽ hiện trên màn hình của các bạn.

Vươn ra ngoài lãnh thổ nước Nga

Ban đầu chúng hoạt động trong nước Nga, nhưng dựa vào sự phổ biến, số lượng nạn nhân, các mục tiêu… các loại Ransomware này dần dần lan rộng ra, trước tiên là khu vực Châu Âu. Đến đầu năm 2012, TrendMicro đã ghi nhận được rất nhiều vụ tiến công xảy ra khắp Châu Âu (thậm chí có cả ở Mỹ, Canada). Cũng khá giống với TROJ_RANSOM.BOV, 1 biến thể Ransomware khác đã từng lây lan rất mạnh ở 2 khu vực chính là Pháp và Nhật, cùng theo với phương pháp hoạt động của Ransomware nguyên bản.

Thời điểm của Reveton hoặc Police Ransomware

Sao lại mang tên là Police Ransomware? Rất đơn giản, vì các dòng Ransomware dạng này khi xâm nhập vào máy tính của nạn nhân, sẽ hiện thông báo như một dịch vụ pháp luật thực thụ (các bạn có thể xem lại hình 1 phía trên kia). Với nội dung đại loại như:

- “Xin chào, anh/chị đã trở nên túm gọn vì vi phạm điều luật số abc xyz, đồng thời phạm luật hiến pháp của USA… vì đã tham gia vào các hoạt động phi pháp trực tuyến…” đi cùng với đó là hình ảnh, phù hiệu của luật pháp. Tất cả các Ransomware dạng này đều được gọi vắn tắt dưới cái tên – Reveton .

Đến đây chắc các bạn sẽ được câu hỏi:

- Làm sao mà chúng – Hacker biết chuẩn xác rằng nạn nhân – người dùng máy tính đang ở địa phương, thành phố… nào để đưa ra nội dung mang tính chất hù dọa cho họ? Đáp án ở đây là hacker dựa vào tính năng dò tìm địa thế địa lý theo cụm địa chỉ IP. Ví dụ, với các nạn nhân ở Mỹ thì chúng sẽ cho hiển thị thông báo đi cùng với hình ảnh của FBI, còn ở Pháp sẽ là cơ quan Gendarmerie Nationale.

Thông báo giả mạo của Ransomware tại nước Pháp, với đòi hỏi người dùng “nộp phạt” lệ phí là 100 Euro

Các biến thể của Reventon sử dụng nhiều tài khoản, phương pháp thanh toán không giống nhau để nhận tiền của nạn nhân, thông thường là các hệ thống như UKash, PaySafeCard, hoặc MoneyPak . Hacker dùng những hình thức thanh toán đây là vì hệ thống này thường làm mờ (không để hiển thị) tên người nhận tiền, do vậy chúng sẽ yên tâm khi thực hiện giao dịch qua UKash, PaySafeCard, và MoneyPak .

Đến năm 2012, Reventon đã phát triển thêm hình thức, thủ đoạn mới. Đó là chúng dùng các đoạn thu thanh – Recording (bằng giọng của người địa phương) để truyền tải tin tức đến nạn nhân thay vì cách thức thông báo cũ.

4. Thời đại của CryptoLocker

Vào cuối năm 2013, TrendMicro đã thu được các bản báo cáo trước mắt về 1 thể loại Ransomware hoàn toàn mới. Các biến thể này bên cạnh việc mã hóa toàn bộ dữ liệu của nạn nhân, đồng thời khóa toàn bộ hệ thống máy tính của họ. Dựa vào hành động của Ransomware mà chúng đã có tên là CryptoLocker – đặc thù cho chuyện nếu Malware có bị xóa đi thì người dùng vẫn bắt buộc phải thực hiện hoàn chỉnh quá trình chuyển tiền, nếu không thì toàn bộ dữ liệu của họ sẽ bị mất.

Thông báo thân thuộc của CryptoLocker

Bên cạnh đó, thông báo “trắng trợn” của hacker đã cho thấy dữ liệu của người dùng đã bị mã hóa bằng RSA-2048 nhưng báo cáo của TrendMicro đã đã cho thấy thuật toán mã hóa của CryptoLocker lại là AES + RSA ,

5. Cấu tạo của 1 cuộc tiến công

Không giống như một số biến thể phần mềm độc hại phổ biến, ransomware cố gắng ẩn mình càng lâu càng tốt. Điều này nhằm tạo thêm thời gian cho phép ransomware mã hóa các file của người dùng. Ransomware được thiết kế để giữ cho lượng tài nguyên hệ thống nhiều nhất có sẵn cho người dùng, do kia thường không gây nên bất kỳ cảnh báo nào. Vì vậy, nhiều người dùng chỉ phát hiện bị nhiễm ransomware sau khi thấy thông báo của hacker trên màn hình.

So với những phần mềm độc hại khác, công đoạn lây nhiễm ransomware cũng đều có thể dự đoán được. Người dùng sẽ tải xuống một file bị nhiễm. File này chứa payload của ransomware. Khi file chứa ransomware được thực thi, sẽ không có hiện tượng gì xảy ra ngay tức thì (tùy thuộc vào loại ransomware). Người dùng vẫn chưa biết rằng ransomware đã bắt đầu mã hóa các file cá nhân của mình.

Cũng như vậy, 1 cuộc tiến công ransomware có 1 số dạng như sau:

- Truyền dữ liệu giữa host và control server trong chế độ nền.

- Entropy của các file thay đổi.

6. Entropy của một file

Entropy của 1 file cũng đều có thể được dùng để làm xác định các file được mã hóa bằng ransomware. Rob VandenBrink phác thảo ngắn gọn file entropy và ransomware:

Trong ngành công nghiệp CNTT, một entropy của 1 file nhắc đến đến một đơn vị ngẫu nhiên, cụ thể được gọi là Shannon Entropy, được đặt theo tên của Claude Shannon. Giá trị này về cơ bản là thước đo khả năng dự báo của bất kỳ ký tự cụ thể nào trong file, dựa theo một số ký tự trước. Nói cách khác, nó là một thước đo về tính ngẫu nhiên của dữ liệu trong 1 file – được đo theo tỷ suất từ 1 đến 8, trong đấy các file văn bản thông thường sẽ được giá trị thấp và các file được mã hóa hoặc nén sẽ được giá trị cao hơn.

7. Ransomware có khác biệt gì với ứng dụng malware bình thường không?

Ransomware và ứng dụng độc hại có cùng một mục tiêu chung: Luôn cố gắng ẩn mình. Người dùng vẫn có cơ hội ngăn chặn ransomware nếu phát hiện việc bị nhiễm sớm. Điểm mấu chốt ở này là mã hóa. Ransomware “khét tiếng” vì khả năng sử dụng mã hóa, dù điều kia đã được sử dụng trong phần mềm độc hại một khoảng thời gian rất dài.

Mã hóa giúp phần mềm độc hại băng qua tầm kiểm soát của các chương trình diệt virus, bằng phương pháp gây nhầm lẫn trong việc phát giác chữ ký. Thay vì nhìn thấy một chuỗi các ký tự quen thuộc – thứ sẽ cảnh báo ứng dụng diệt virus nhằm tạo ra một hàng rào phòng thủ, do đó qui trình lây nhiễm xảy ra mà không hề bị chú ý. Mặc dù các bộ phần mềm chống virus đang dần trở nên “nhạy” hơn khi nhận biết các chuỗi này – thường được gọi là các hash – nhưng những hacker phát triển phần mềm độc hại cũng đã và đang tích cực đối phó lại những điều này.

8. Các phương pháp “ẩn mình” thông dụng

Dưới đây là một vài phương pháp “ẩn mình” phổ biến của ransomware:

- Detection – Nhiều biến thể ứng dụng độc hại cũng có thể có thể phát giác xem chúng có đang được dùng trong môi trường ảo hóa hay không. Điều này cho phép phần mềm độc hại lẩn tránh sự chú trọng của các nhà nghiên cứu bảo mật bằng cách từ chối thực thi hoặc giải nén. Đổi lại, điều ấy ngăn chặn việc tạo nên một bút ký bảo mật cập nhật.

- Timing – Các bộ ứng dụng diệt virus tốt nhất liên tiếp cảnh báo, kiểm tra mối dọa dẫm mới. Thật không may, các chương trình diệt virus nói chung chẳng thể bảo vệ mọi góc cạnh của hệ thống vào mọi lúc. Chẳng hạn, một số ứng dụng độc hại sẽ chỉ tiến hành sau khi khởi động lại hệ thống, thoát (và có khả năng vô hiệu hóa trong quy trình) các hoạt động diệt virus.

- Communication – Phần mềm độc hại sẽ lên lạc với máy chủ chỉ huy và kiểm soát (C&C server) để nhận hướng dẫn. Điều này sẽ không đúng đối với mọi thứ các ứng dụng độc hại. Tuy nhiên, khi ứng dụng độc hại thực hiện điều này, một chương trình diệt virus cũng có thể phát giác các địa điểm IP cụ thể để lưu giữ máy server C&C và gắng gượng ngăn chặn giao tiếp. Trong trường hợp này, các hacker phát triển ứng dụng độc hại chỉ cần thay đổi địa chỉ máy server C&C, nhằm lẩn tránh sự phát hiện.

- False Operation – Một chương trình giả mạo được tạo khéo léo có lẽ là một trong các dấu hiệu phổ biến nhất về việc máy tính bị nhiễm ứng dụng độc hại. Người dùng thường nghĩ rằng này là phần nào thường xuyên của hệ điều hành (thường là Windows) và tận gốc làm theo các chỉ dẫn trên màn hình. Chúng đặc biệt nguy hiểm đối với người sử dụng PC không có nhiều kỹ năng và, trong khi hoạt động như 1 giao diện người dùng thân thiện, nó có thể cấp phép một loạt các thực thể độc hại truy cập vào hệ thống.

Danh sách này không phải là toàn diện. Tuy nhiên, nó cho dù là một số phương thức phổ biến nhất mà phần mềm độc hại sử dụng để “ẩn mình” trên PC.

9. Ransomware có đơn giản không?

Từ “đơn giản” có lẽ không chính xác lắm. Ransomware rất khác thường. Một biến thể ransomware sử dụng mã hóa rộng hơn các ransomware khác, cũng như theo một cách khác. Chính động thái của ransomware khiến cho nó trở nên đặc biệt và tạo nên sự đáng sợ của ransomware.

Ransomware sử dụng các tính năng hơi mới lạ, chẳng hạn như:

- Mã hóa con số lớn các file.

- Xóa các bản sao lưu thường cho phép người dùng phục hồi từ đó.

- Tạo và lưu giữ các key mã hóa trên các máy chủ C&C từ xa.

- Yêu cầu tiền chuộc, thường là bằng Bitcoin.

Trong khi phần mềm độc hại truyền thống, chỉ đơn thuần là ăn cắp thông tin và mật khẩu người dùng, ransomware ảnh hưởng trực tiếp đến bản thân người dùng và làm xáo trộn môi trường máy tính ngay lập tức. Ngoài ra, hậu quả của nó rất dễ nhận thấy.

- Một số công cụ “hack” miễn phí

- Kỹ thuật Hack cơ bản – Phần I

- Cách “hack” profile của Facebook

- Các phương pháp hack máy tính và cách đề phòng

ransomware,malware,phần mềm tống tiền,ransomware là gì,trendmicro,kaspersky,phần mềm độc hại

Nội dung Lý thuyết – Ransomware là gì? được tổng hợp sưu tầm biên tập bởi: Tin Học Trường Tín. Mọi ý kiến vui lòng gửi Liên Hệ cho truongtin.top để điều chỉnh. truongtin.top tks.

Bài Viết Liên Quan

Bài Viết Khác

- Địa Chỉ Cài Win Quận 3 – Cài Đặt PC Laptop Tại Nhà Q3

- Sửa Wifi Tại Nhà Quận 4

- Sửa Laptop Quận 3

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 3

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 4 Lương Trên 10tr

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 3

- Địa Chỉ Vệ Sinh Máy Tính Quận 3 – Dịch Vụ Giá Rẻ

- Cách lấy mã QR app Thanh Niên Việt Nam

- Đã có thể chèn nhạc vào Instagram Stories

- Tính năng ProRes trên iPhone 13 Pro là gì?

- Top 10 Chỗ Sửa Chữa Thay Mực Máy In Canon LBP3970 Ở Tphcm

- Top 10 Địa Chỉ Sửa laptop mất tiếng Ở Tại Huyện Hóc Môn Tphcm