Việc bị theo dấu luôn là một trong những vấn đề về bảo mật riêng tư thật to lớn đối với các người sử dụng cookie, nhưng điều này đã thay đổi nhờ Internet. Mặc dù trình duyệt cookie thông thường tỏ ra khá là có ích và đơn giản dọn dẹp, nhưng có các biến thể khác được xây dựng để gắn bó và theo dấu các hoạt động duyệt web của người dùng. Hai trong những các biến thể này là supercookies và zombie cookies (thường được biết đến với cái tên “Evercookies”). Hai biến thể này nổi tiếng bởi chúng gây ra rất nhiều khó khăn cho các người muốn gỡ bỏ chúng. May mắn thay, chúng đã “nhận” được những sự quan tâm thích đáng của các nhà bảo mật, và các trình duyệt web hiện giờ đã không ngừng phát triển để ngăn chặn những kỹ thuật theo dấu lén lút phức tạp này.

Supercookies

Thuật ngữ này cũng đều có thể hơi khó hiểu vì nó được sử dụng cùng theo đó để mô tả một số công nghệ khác nhau, khi đang chỉ một vài trong các đó thực sự là cookie. Nói chung, thuật ngữ này đề cập đến những thứ cũng đều có thể làm thay hồ sơ duyệt web của bạn để cung cấp cho bạn một ID duy nhất. Bằng cách này, chúng bổ trợ những chức năng tương tự như cookie, cho phép các trang web và nhà quảng cáo theo dấu bạn, nhưng không như cookie, chúng không thể bị xóa.

Bạn sẽ thường nghe đến thuật ngữ “supercookie” được sử dụng trong tham chiếu đến Unique Identifier Headers (UIDH) và là lỗ hổng trong HTTP Strict Transport Security (HSTS), mặc dầu cụm từ gốc nhắc đến đến các cookie bắt nguồn từ các tên miền cao cấp nhất. Điều này có tức là cookie có thể được đặt cho tên miền như “.com” hoặc “.co.uk”, cho phép bất kỳ trang web nào có hậu tố tên miền đó đều có thể nhìn thấy nó.

Nếu Google.com thiết lập một supercookie, cookie đó sẽ được thể hiển thị cho bất kỳ trang web “.com” nào khác. Đây rõ rệt là một vấn đề về riêng tư, nhưng vì nó mặt còn lại lại là một cookie thông thường nên đa số các trình duyệt tối tân đều chặn chúng theo mặc định. Bởi vì không ai nói nhiều về loại supercookie này nữa nên bạn sẽ thường nghe nhiều về hai loại kia (Zombie Cookies và Evercookies) hơn.

Unique Identifier Header (UIDH)

Một Unique Identifier Header (tiêu đề định danh duy nhất) thường không có trên máy tính của bạn, nó xuất hiện giữa ISP của bạn và máy server của trang web. Dưới này là phương pháp UIDH được tạo ra:

- Bạn gửi yêu cầu về một trang web đến ISP của bạn.

- Trước khi ISP của bạn chuyển tiếp đòi hỏi tới máy chủ, nó sẽ thêm một chuỗi định danh duy nhất vào tiêu đề của đòi hỏi của bạn.

- Chuỗi định danh duy nhất này cấp phép các trang web xác định bạn là cùng một người sử dụng bất cứ bao giờ bạn truy cập, ngay khi khi bạn đã xóa cookie của chúng. Khi các trang web biết bạn là ai, chúng chỉ cần thiết lập và một cookie thẳng vào trình duyệt của bạn.

Nói 1 cách đơn giản, nếu ISP đang sử dụng theo dõi UIDH, nó sẽ gửi “chữ ký” cá nhân của bạn tới mọi trang web mà bạn truy cập. Điều này chủ đạo hữu ích trong việc tối ưu hóa doanh số quảng cáo, nhưng nó đủ gây khó chịu đến mức FCC đã phạt Verizon 1,35 triệu USD vì không thông báo cho khách hàng của họ về việc đó, hoặc không cung cấp cho họ tùy chọn không tham gia.

Ngoài Verizon, không có nhiều dữ liệu mà ở đó các đơn vị đang sử dụng tin tức kiểu UIDH, nhưng phản ứng kinh hoàng của người tiêu dùng đã khiến nó trở thành một chiến lược không được ưu thích và thông dụng cho lắm. Thậm chí nó chỉ hoạt động trên các kết nối HTTP chưa được mã hóa. Ngoài ra,vì đa số các trang web hiện giờ đều sử dụng HTTPS theo mặc định và bạn cũng đều có thể dễ dàng tải xuống các tiện ích như HTTPS Everywhere, supercookie này thực sự không còn là vấn đề lớn nữa và cũng có thể sẽ không được dùng rộng rãi. Nếu bạn mong muốn tăng cường thêm các lớp bảo vệ, hãy sử dụng VPN. VPN đáp ứng rằng đòi hỏi của bạn sẽ có chuyển tiếp đến trang web mà không cần đính kèm UIDH.

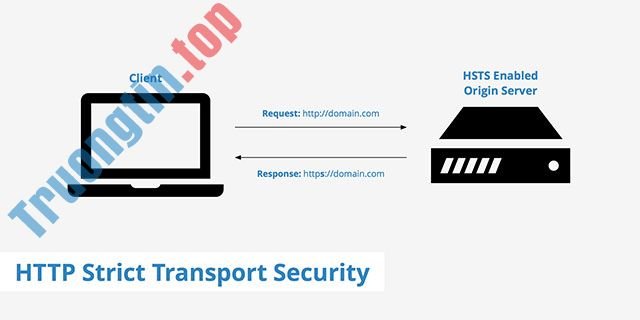

HTTPS Strict Transfer Security (HSTS)

HSTS (HTTP Strict Transport Security) là một chính sách bảo mật cần thiết để bảo quản các trang web bảo mật HTTPS chống lại các cuộc tiến công cấp thấp. HSTS đảm bảo rằng tất cả kết nối tới một website phải được mã hóa bằng giao thức HTTPS, và không bao giờ sử dụng giao thức HTTP. Hiện nay Google đang áp dụng HSTS cho 45 tên miền cấp cao nhất, kể cả các tên miền có đuôi .google, .how và .soy.

HSTS thực thụ là một giải pháp tốt. Nó cho phép trình duyệt của bạn chuyển hướng an toàn tới phiên bản HTTPS của trang web thay vì phiên bản HTTP không an toàn. Thật không may, nó cũng có thể có thể được sử dụng để tạo ra một supercookie với công thức như sau:

- Tạo nhiều tên miền phụ (như “domain.com,” “subdomain2.domain.com”…).

- Chỉ định cho mỗi khách truy cập vào trang chính của bạn một số ngẫu nhiên.

- Buộc người dùng tải mọi thứ tên miền phụ của bạn bằng phương pháp thêm chúng vào các pixel ẩn trên một trang hoặc chuyển hướng người dùng qua từng tên miền phụ khi đang tải trang.

- Đối với một số tên miền phụ, chúng đòi hỏi trình duyệt của người sử dụng sử dụng HSTS để chuyển sang phiên bản bảo mật. Đối với một số loại khác, chúng để lại tên miền dưới dạng HTTP không an toàn.

- Nếu chủ trương HSTS của tên miền phụ được bật, nó được tính là “1.” Nếu nó tắt, nó được tính là “0”. Sử dụng chiến lược này, trang web có thể ghi số ID tình cờ của người sử dụng dưới dạng nhị phân trong cài đặt HSTS của trình duyệt.

- Mỗi khi người truy cập quay trở lại, trang web sẽ kiểm tra các chủ trương HSTS trên trình duyệt của người dùng, HSTS sẽ trả về cùng một số nhị phân ban đầu được tạo giúp xác định người dùng.

Nghe có vẻ phức tạp, nhưng tóm lại là trang web có thể khiến trình duyệt của bạn tạo và nhớ cài đặt bảo mật cho một số trang và lần tiếp theo bạn truy cập, nó cũng đều có thể cho biết bạn là ai thông qua những dữ liệu thu được.

Apple cũng từng mang ra các giải pháp cho vấn đề này, thí dụ như chỉ cho phép cài đặt HSTS được đặt cho một hoặc hai tên miền chính trên mỗi trang web và hạn chế số lượt chuyển hướng mà các trang web được phép sử dụng. Các trình duyệt khác cũng có thể có khả năng tuân theo một số biện pháp bảo mật này (chế độ ẩn danh của Firefox là một ví dụ), nhưng vì không có bất kỳ xác nhận nào được đưa ra về tính hiệu quả nên đây chẳng cần là ưu ái hàng đầu đối với hầu hết các trình duyệt. Bạn có thể tự mình xử lý các vấn đề bằng cách tìm biết thêm về vài cách cài đặt và xóa các chính sách HSTS theo phương pháp thủ công.

Zombie cookies/Evercookies

Zombie cookies, hay còn được xem là Evercookie thực chất là một API JavaScript được tạo ra để minh họa những khó khăn mà bạn sẽ phải đương đầu trong nỗ lực xóa một cookie.

Zombie cookies không thể bị xóa vì chúng được ẩn bên phía ngoài bộ nhớ cookie thông thường của bạn. Bộ nhớ lưu giữ cục bộ là một mục đích chính của các Zombie cookies (Adobe Flash và Microsoft Silverlight sử dụng điều ấy rất nhiều) cùng một số lưu giữ HTML5 cũng cũng có thể là một vấn đề. Các Zombie cookie cho dù cũng có thể có thể nằm ngay trong lịch sử duyệt web của bạn hoặc trong những mã màu RGB mà trình duyệt của bạn cho phép lưu vào bộ nhớ cache.

Tuy nhiên, nhiều lỗ hổng bảo mật đang dần biến mất. Flash và Silverlight không cần là phần nào quan trọng trong thiết kế web hiện đại và nhiều trình duyệt hiện nay rất khó dẫn đến tổn thương bởi Evercookie nữa. Vì có rất nhiều cách không giống nhau mà các cookie này có thể chen lấn và “ký sinh” trong hệ thống của bạn, sẽ không có cách nào để tự bảo quản mình, Tuy nhiên thói quen dọn dẹp trình duyệt không khi nào là một biện pháp tồi.

Chung ta có đang được an toàn hay không?

Phát triển công nghệ theo dõi trực tuyến là một cuộc đua không không ngừng nghỉ trong toàn cầu bảo mật ngày nay, vì thế nếu tính riêng tư là điều mà bạn đặc biệt quan tâm, bạn có lẽ nên quen với thực tiễn rằng chúng ta không lúc nào được bảo hiểm an toàn 100% trong môi trường trực tuyến.

Tuy nhiên bạn cũng chẳng cần phải lo âu quá nhiều về những supercookies vì chúng không xuất hiện quá thông dụng và đang ngày càng bị chống lại quyết liệt hơn. Các cookie này vẫn có khả năng hoạt động cho tới khi mọi lỗ hổng được vá, đồng thời chúng luôn cũng có thể được cập nhật các kỹ thuật mới.

Xem thêm:

- Cách xóa cookies trên Chrome với từng website

- Cookie có làm hại máy tính không?

- Cách xóa cache và cookies trên Chrome, Firefox và Cốc Cốc

- Hướng dẫn xóa cookie trong Windows PC

cookie,bảo mật duyệt web,lịch sử duyệt web,Supercookies,Zombie Cookies,Evercookies,cookie theo dõi,xóa cookie

Nội dung Supercookies, Zombie Cookies và Evercookies là gì và có gây hại không? được tổng hợp sưu tầm biên tập bởi: Tin Học Trường Tín. Mọi ý kiến vui lòng gửi Liên Hệ cho truongtin.top để điều chỉnh. truongtin.top tks.

Bài Viết Liên Quan

Bài Viết Khác

- Địa Chỉ Cài Win Quận 3 – Cài Đặt PC Laptop Tại Nhà Q3

- Sửa Wifi Tại Nhà Quận 4

- Sửa Laptop Quận 3

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 3

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 4 Lương Trên 10tr

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 3

- Địa Chỉ Vệ Sinh Máy Tính Quận 3 – Dịch Vụ Giá Rẻ

- Top 10 Đơn Vị Lắp Đặt Camera Quan Sát Ở Cổng Ở Huyện Bình Chánh

- Top 10 Địa Chỉ sửa laptop bị gãy bản lể Ở Tại Quận Thủ Đức Tphcm

- Cách chặn người khác bình luận trên Instagram

- Dự án Pi Network là gì? Cơn sốt Pi Network có giúp Pi thủ giàu có ở tương lai?

- Dịch Vụ Sửa Máy Tính Đường Tân Thành Quận 11