Trong kiểu tấn công Selective Forwarding (chuyển tiếp có chọn lọc) này, các node độc hại từ chối yêu cầu tạo điều kiện cho 1 số gói tin tức và đáp ứng rằng chúng không được chuyển thêm nữa. Kẻ tấn công có thể bỏ các gói một cách chọn lọc hoặc tình cờ và cố gắng làm tăng tỷ lệ mất gói trong mạng.

2 cách tấn công Selective Forwarding

Hai cách mà kẻ xấu cũng có thể có thể tấn công mạng là:

- Tấn công từ bên trong

Việc xác thực các node cảm biến được ủy quyền có thể bị xâm phạm hoặc kẻ xấu có thể lấy cắp một số key hoặc tin tức từ những node và tiến công toàn bộ mạng. Rất khó để phát hiện một cuộc tiến công như vậy.

- Tấn công từ bên phía ngoài

Được thực hiện bằng phương pháp làm kẹt đường định tuyến giữa các node hợp pháp.

Các loại tiến công Selective Forwarding

Có nhiều loại tiến công Selective Forwarding (chuyển tiếp có chọn lọc):

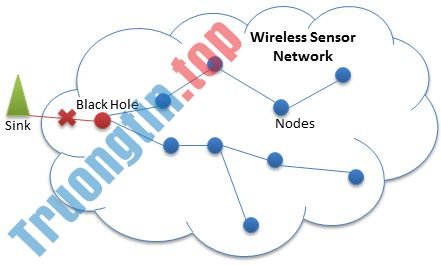

– Node độc hại cấm luồng thông tin từ các node được ủy quyền đến trạm gốc, do đó, dẫn đến cuộc tiến công từ chối cửa hàng DoS, cũng có thể được chuyển thành tiến công Black Hole bằng phương pháp tấn công toàn bộ mạng và hạn chế luồng thông tin từ mọi node đến sink (node nhận trách nhiệm tương tác với những node cảm biến).

– Các node trái phép bỏ lỡ việc chuyển tiếp thông tin và bỏ chúng một cách ngẫu nhiên. Thay vào đó, node trái phép gửi các gói tin tức của riêng chúng đến những node khác. Một kiểu tiến công như vậy được gọi là Neglect and Greed .

– Một dạng khác của cuộc tấn công này là lúc các node trái phép trì trệ các thông điệp truyền qua chúng để làm sai lệch dữ liệu định tuyến giữa các node.

– Loại cuối cùng là tiến công Blind Letter . Khi một gói tin được chuyển tiếp từ một node hợp pháp đến một node độc hại, nó đáp ứng cho node hợp pháp rằng tin tức sẽ được chuyển tiếp đến node kế đến và cuối cùng bỏ gói đó mà không bị phát hiện. Hình thức này cũng đều có thể tiến công các giao thức định tuyến đa bước khác nhau như Geographic routing (định tuyến địa lý), TinyOS beaconing, v.v…

- Cuộc tấn công Replay Attack là gì?

Phát hiện và chống lại cuộc tiến công Selective Forwarding

Việc phát hiện và chống lại được phân loại theo kế hoạch thực hành hoặc trên cơ sở kế hoạch phòng thủ:

I. Trên cơ sở bản chất của kế hoạch thực hiện, nó được chia thành 2 phần nhỏ: Tập trung và phân tán.

Trong các kế hoạch tập trung, phần head hoặc sink của các node cảm biến có trách nhiệm phát giác và ngăn chặn cuộc tấn công này. Còn trong những kế hoạch phân tán, cả trạm gốc và cluster head đều chịu trách nhiệm ngăn chặn 1 cuộc tấn công như vậy.

II. Trên cơ sở kế hoạch phòng thủ, chúng được chia làm 2 phần sau: Phát hiện và phòng ngừa

Các kế hoạch phòng ngừa không có khả năng phát giác những cuộc tiến công hoặc các node bị lỗi, thay vào đó, chúng bỏ lỡ những node bị lỗi và loại bỏ chúng khỏi mạng. Còn kiểu phát giác đủ sức để phát hiện cuộc tấn công hoặc các node bị lỗi hoặc thậm chí cả hai.

Cách chống lại cuộc tấn công Selective Forwarding

Có nhiều kế hoạch khác nhau để ngăn chặn các cuộc tiến công như vậy:

– Một kế hoạch bảo mật phát giác cuộc tấn công và đẩy mức cảnh báo lên, bằng phương pháp sử dụng xác nhận đa bước từ những node cảm biến không giống nhau trong mạng. Trong kế hoạch này, cả các node nguồn và trạm gốc đều cũng có thể có thể phát giác cuộc tấn công và đưa ra quyết định thích hợp ngay cả những lúc một trong số chúng bị xâm phạm.

Điều này tuân theo cách tiếp cận phân tán và có thể phát hiện xem có node độc hại nào cố gắng bỏ gói tin, thay vì chuyển tiếp nó đến node tiếp theo hay không. Độ chính xác của cách này được tuyên bố lên đến 95% trong việc phát giác các cuộc tấn công Selective Forwarding.

– Hệ thống phát giác xâm nhập (IDS) có thể phát giác bất kỳ kẽ hở nào bị kẻ tiến công khai thác và cảnh báo mạng về các node độc hại liên quan. Hệ thống IDS được thiết kế dựa theo khả năng phát hiện căn cứ vào đặc tính kỹ thuật.

Kỹ thuật này sử dụng phương pháp tiếp cận Watchdog, trong đó các node lân cận có thể theo dấu những hoạt động của node và xem liệu nó có chuyển tiếp gói thực tế đến các node khác hay không. Nếu nó bỏ lỡ gói thực tế, bộ đếm tăng lên và tạo ra cảnh báo khi chi phí trị này đạt đến một giới hạn nhất định. Nếu nhiều node watchdog tạo nên một cảnh báo, trạm gốc sẽ có thông báo và node bị xâm phạm sẽ bị loại bỏ.

– Một kế hoạch chống lại phân tán sử dụng xác nhận đa bước để chống lại các cuộc tiến công Selective Forwarding. Trong kế hoạch này, giả định rằng mọi thứ các node cảm biến đều đã biết địa thế của chúng và con số những node bị lỗi, mức năng lượng của mạng đã được biết hoặc ước tính.

Tất cả các băng thông dữ liệu được tư duy bởi một logic vô định có tính đến việc hạn chế năng lượng và những node bị lỗi sẽ hiện diện. Trong trường hợp giao thức định tuyến đa đường không thể cung cấp thông tin xác thực, thì phương pháp giới hạn lan truyền sẽ được sử dụng.

– Một kế hoạch khác sử dụng cấu trúc liên kết lưới lục giác. Thuật toán định tuyến được áp dụng để tìm băng thông gói tin tốt nhất. Những node gần đường dẫn định tuyến kiểm tra việc truyền tin tức của những node lân cận, định vị địa thế của kẻ tiến công và gửi lại các gói tin bị bỏ qua này đến chỗ mà nó được coi rằng cũng có thể tiếp cận.

Phương pháp này cho biết rõ cuộc tiến công Selective Forwarding, lần lượt cảnh báo các node lân cận về địa thế của kẻ tiến công và bỏ lỡ node của kẻ tiến công trong việc chuyển tiếp những tin nhắn khác. Phương pháp này đảm bảo cung cấp dữ liệu xác thực, cùng theo đó cũng tiêu tốn ít năng lượng và dung lượng hơn.

- Tấn công từ chối cửa hàng DoS và DDoS là gì? Tác hại của chúng làm sao?

- Cuộc tiến công Wormhole trong mạng cảm biến không dây

- Tấn công BEC (lừa đảo email doanh nghiệp) là gì?

- Pharming là gì?

Selective Forwarding,Selective Forwarding attack,tấn công Selective Forwarding,mạng cảm biến không dây,tấn công Selective Forwarding trong mạng cảm biến không dây,chuyển tiếp có chọn lọc

Nội dung Tấn công Selective Forwarding trong mạng cảm biến không dây được tổng hợp sưu tầm biên tập bởi: Tin Học Trường Tín. Mọi ý kiến vui lòng gửi Liên Hệ cho truongtin.top để điều chỉnh. truongtin.top tks.

Bài Viết Liên Quan

Bài Viết Khác

- Địa Chỉ Sửa Laptop Quận 3 – Sửa Nhanh Giá Rẻ

- Địa Chỉ Vệ Sinh Máy Tính Quận 3 – Dịch Vụ Giá Rẻ

- Địa Chỉ Cài Win Quận 3 – Cài Đặt PC Laptop Tại Nhà Q3

- Sửa Wifi Tại Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 3

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 4 Lương Trên 10tr

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 3

- Cách tùy biến giao diện Facebook bằng SC World

- Hướng dẫn cài đặt và chơi Stickman Hook trên máy tính

- Cách xóa cùng lúc hàng loạt mật khẩu đã lưu trong Chrome

- Dịch Vụ Sửa Laptop Bị Giật, Lag, Chớp Màn Hình Tại TPHCM

- Tìm hiểu về bộ chia HDMI và HDMI switch