Hầu hết mọi người không cho là nhiều về các trang web họ truy cập, mau chóng nhấp qua và không quan tâm nhiều tới việc liệu một liên kết có chuyển hướng họ hay không, hoặc liệu một giao thức bảo mật có đang được sử dụng hay không. Thông thường, đây chẳng cần là vấn đề nhưng nếu bạn tình cờ truy cập một trang web đã biết thành xâm phạm, hệ thống của bạn có thể mau chóng bị lây nhiễm bởi mối dọa dẫm an ninh mạng, được coi là Drive-by Download.

Trong bài viết hôm nay, Truongtin sẽ cùng bạn đọc tìm hiểu Drive-by Download là gì, thiệt hại mà nó cũng có thể có thể gây ra và nhắc đến đến một số chiến lược mà bạn cũng có thể có thể sử dụng để giảm thiểu rủi ro.

Drive-by Download là gì?

Drive-by Download nhắc đến đến việc tải phần mềm tự động xuống thiết bị của người dùng mà người sử dụng không hay biết hoặc không được sự đồng ý của họ. Điều này còn cũng đều có thể diễn ra khi đang người dùng đang duyệt một trang web hợp pháp hoặc thậm chí một quảng cáo độc hại được hiện trên một trang web an toàn khác.

Hầu hết các dòng Drive-by Download đều tận dụng các lỗ hổng trong trình duyệt web, hệ điều hành, Java hoặc trình chỉnh sửa file và trình coi như Microsoft Office và Adobe Flash.

Cách hoạt động của Drive-by Download

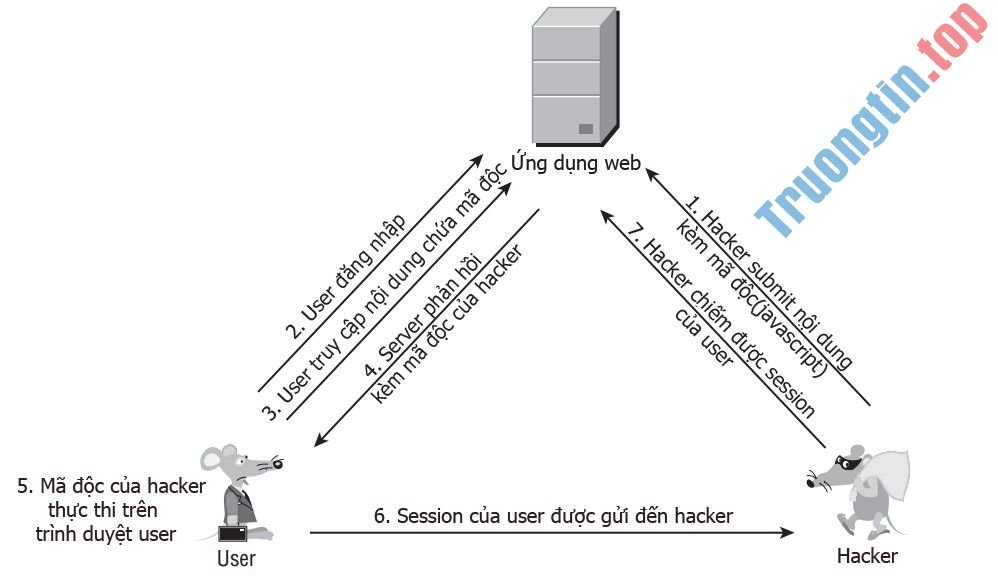

Trong một tình huống tấn công điển hình, mục tiêu của kẻ đe dọa là xâm nhập máy của nạn nhân và đưa nó vào mạng botnet. Thông qua phạm luật bảo mật mới đầu này, kẻ tiến công có thể tận dụng quyền khống chế thiết bị của người dùng như sau:

1. Lây nhiễm – Kẻ tiến công nhúng hoặc đưa phần tử độc hại vào một trang web bị xâm phạm. Đây cũng có thể là mã JavaScript, iFrame, liên kết, chuyển hướng, quảng cáo ác ý (quảng cáo kích hoạt mã độc khi được xem hoặc nhấp vào) hoặc Cross-site scripting (XSS).

2. Khai thác lỗ hổng bảo mật – Người dùng xem trang, kích hoạt phần tử độc hại. Phần tử khai thác lỗ hổng trong phần mềm trên máy tính của người dùng. Đó cũng có thể là trình duyệt, plugin trình duyệt, hệ điều hành, công cụ lưu trữ như WinZIP, trình đọc file như Adobe PDF, những nền tảng phân phối đa phương tiện cũ như Adobe Flash hoặc Microsoft Silverlight hay các lỗ hổng trong phiên bản Java được cài đặt trên thiết bị của người dùng.

3. Tải xuống – Phần tử tải âm thầm các file độc hại xuống thiết bị của người dùng. Trong ví dụ này, payload là một Trojan horse. Những kẻ tiến công có thể sử dụng các payload khác, như được thảo luận trong phần sau.

4. Thực thi – Trojan horse thực thi, mở một shell mà kẻ tiến công có thể sử dụng để giành quyền khống chế thiết bị.

5. Điều khiển từ xa – Kẻ tiến công có được quyền điều khiển từ xa. Điều này cho phép chúng trích xuất mật khẩu hoặc dữ liệu có giá trị khác từ thiết bị của người dùng.

6. Mở rộng địa bàn khai thác (Lateral movement) – Kẻ tấn công hiện có thể sử dụng tin tức đăng nhập có được từ thiết bị của người sử dụng để kết nối với một hệ thống khác có mức giá trị hơn, chẳng hạn như trang web hoặc mạng của công ty.

- Cách chống lại cuộc tấn công DDoS với Nginx

Các loại Drive-by Download

Những kẻ tiến công cũng có thể sử dụng Drive-by Download để tiến hành nhiều phần mềm độc hại trên thiết bị của nạn nhân. Chúng có thể bao gồm:

– Trojan Horse, backdoor hoặc rootkit – cung cấp khả năng điều khiển từ xa thiết bị của người dùng.

– Ransomware – cho phép kẻ tiến công mã hóa hoặc phá hủy dữ liệu trên thiết bị.

– Bộ công cụ botnet – những kẻ tiến công cũng có thể có thể cài đặt trực tiếp một phần mềm botnet thực hiện các hành động như gửi email spam hoặc tham gia DDoS.

– Dropper – ứng dụng độc hại được thành lập để load thêm malware mà khỏi bị phát giác

– Công cụ Man in the Middle (MitM) – cấp phép những kẻ tiến công nghe trộm tin tức liên lạc của người dùng, chèn dữ liệu vào biểu mẫu, đánh cắp phiên và thông tin đăng nhập

– Keylogger – thực hiện thao tác chớp lấy tổ hợp phím, cho phép kẻ tiến công có quyền truy cập vào mật khẩu hoặc dữ liệu mẫn cảm khác

– Truyền dữ liệu – các công cụ cho phép kẻ tiến công chuyển dữ liệu mẫn cảm đến trung tâm kiểm soát của nó, thường sử dụng các phương pháp như DNS tunneling.

6 cách bảo quản phòng chống Drive-by Download

1. Khuyến khích nhân viên (và bản thân mình) luôn giữ các phần mềm được cập nhật.

Biện pháp quan trọng nhất đối với người sử dụng để bảo vệ chính mình và mạng công ty là luôn giữ tất cả ứng dụng được cập nhật phiên bản mới nhất, nhất là phần mềm chống virus, các trình duyệt, add-on và plug-in trình duyệt kể cả Java, Flash và Adobe Acrobat…

Việc đáp ứng sử dụng phiên bản mới nhất của trình duyệt và các thành phần mở rộng là rất quan trọng bởi vì với một phiên bản trình duyệt cũ, các lỗ hổng đều cũng có thể bị khai thác.

Bộ phận IT phải đảm bảo ứng dụng diệt virus cần phải được cập nhật tối thiểu mỗi ngày 01 lần (có thể vào cuối hoặc đầu mỗi ngày làm việc) để luôn có cơ sở dữ liệu virus mới nhất bảo vệ máy tính và mạng.

2. Cài đặt phần mềm lọc web

Các phần mềm lọc web có khả năng ngăn chặn người dùng tới các trang web đã trở nên đánh dấu là có mối nguy hại. Phần mềm dạng này còn có cơ chế để phát giác một trang web không an toàn, thông qua đó ngăn chặn người sử dụng kịp thời.

3. Cài đặt NoScript lên trình duyệt của bạn

NoScript là một add-on mã nguồn mở miễn phí, nó cấp phép chỉ các trang nào đáng tin cậy mà bạn đã đánh dấu mới được chạy JavaScript, Java hay Flash.

Chạy trình duyệt với NoScript cho Firefox giúp bạn chống lại biết bao Drive-by Download.

4. Vô hiệu hóa Java

Các chuyên gia khuyến nghị bạn nên vô hiệu hóa Java ngay lập tức cho dù gỡ bỏ cài đặt Java ra khỏi hệ thống, ít đặc biệt là cho đến khi bản vá được ban hành để xử lý vấn đề CVE-2011-3544 . Đây là mã Java Applet độc hại lưu trữ trong một file Java Archive, cho phép một applet không được đăng ký có khả năng truy cập không có hạn để chạy mã Java tùy ý.

5. Giữ các tab luôn BLADE

BLADE là viết tắt của Block All Drive-By Download Exploits – Ngăn chặn toàn bộ khai thác Drive-by Download – là một hệ thống ngăn ngừa Windows mới, có thể chống lại khai thác Drive-by Download truyền nhiễm trong số máy tính Windows thông qua lỗ hổng. Nó đang được phát triển bởi các chuyên gia nguyên cứu tại Georgia Tech and SRI International. BLADE v1.0 sẽ là một mẫu miễn phí và sẽ sớm gia mắt cho người dùng.

6. Không sử dụng tài khoản Admin cho mọi công việc

Với người dùng doanh nghiệp, các nhân viên IT nên hạn chế không cung cấp tài khoản admin cho người dùng. Còn với những người dùng độc lập thì có thể tạo thêm tài khoản thường để sử dụng khi làm việc hàng ngày, tài khoản admin chỉ sử dụng khi cần thiết.

Hạn chế sử dụng quyền admin sẽ giúp giảm nhẹ thiệt hại khi có vấn đề xảy ra.

- Volumetric DDoS Attack là gì?

- Hotlink là gì? Cách chống lại hotlink

- Ransom Denial of Service là gì? Cách ngăn chặn RDoS

- Cuộc tiến công Replay Attack là gì?

Drive-by Download, tự động tải về, tấn công máy tính, tấn công độc hại

Nội dung 6 cách ngăn chặn Drive-by Download được tổng hợp sưu tầm biên tập bởi: Tin Học Trường Tín. Mọi ý kiến vui lòng gửi Liên Hệ cho truongtin.top để điều chỉnh. truongtin.top tks.

Bài Viết Liên Quan

Bài Viết Khác

- Địa Chỉ Sửa Laptop Quận 3 – Sửa Nhanh Giá Rẻ

- Địa Chỉ Vệ Sinh Máy Tính Quận 3 – Dịch Vụ Giá Rẻ

- Địa Chỉ Cài Win Quận 3 – Cài Đặt PC Laptop Tại Nhà Q3

- Sửa Wifi Tại Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 4

- Dịch Vụ Cài Lại Windows 7,8,10 Tận Nhà Quận 3

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 4 Lương Trên 10tr

- Tuyển Thợ Sửa Máy Tính – Thợ Sửa Máy In Tại Quận 3

- Nạp Mực Máy In Đường Phan Văn Sửu Quận Tân Bình

- 5 cách nhập key Windows 10 đơn giản nhất

- Địa chỉ bán sạc laptop Asus chính hãng, uy tín, lấy ngay – Trường Tín

- Cách khắc phục lỗi “This App Can’t Run on Your PC” trên Windows 10

- Cách tạo video ăn cùng siêu nhân Avenger trên TikTok